La seguridad web ha evolucionado enormemente en los últimos años, y WordPress no se ha quedado atrás. Si tienes una web con WordPress, seguramente ya sabes lo importante que es mantenerla protegida.

Pero ¿sabías que ahora puedes usar inteligencia artificial para hacer que tu seguridad sea mucho más eficaz y automática?

En este artículo te voy a contar todo lo que sé sobre seguridad en WordPress con IA, desde lo más básico hasta técnicas avanzadas. No importa si eres principiante o ya tienes experiencia, seguro que encontrarás algo útil para tu nivel.

Le he dedicado muchas horas a preparar este artículo, así que espero que te sea de mucha ayuda. Y sin más, ¡empezamos! …

¿Cómo se come eso de asegurar WordPress con inteligencia artificial?

La seguridad tradicional funciona como un segurata que conoce una lista de «malos conocidos». Si alguien de esa lista intenta entrar lo para. Pero ¿qué pasa si llega alguien nuevo que no está en la lista?

La inteligencia artificial funciona más como un detective bien entrenado. No solo conoce a los malos de siempre, sino que puede reconocer comportamientos sospechosos, patrones extraños y nuevas amenazas que nunca había visto antes.

Pero sobre todo, una de las disciplinas tecnológicas en las que es más difícil estar al día y preparado es la seguridad, y en esto la IA es una ayuda imprescindible, porque simplemente no podemos estar en todo ni saber de todo.

Beneficios de usar IA en seguridad WordPress

- Detección proactiva: Identifica amenazas antes de que causen daño.

- Menos falsos positivos: Distingue mejor entre actividad legítima y sospechosa.

- Aprendizaje continuo: Mejora con cada ataque que detecta.

- Respuesta automática: Puede bloquear amenazas sin intervención manual.

- Análisis de patrones: Detecta ataques coordinados y sofisticados.

¿Cómo funciona la IA en seguridad WordPress?

Machine Learning (aprendizaje automático)

Es la capacidad de un sistema para aprender y mejorar automáticamente sin programarlo específicamente. En seguridad, esto significa que el sistema aprende qué es normal en tu web y qué no.

Análisis de comportamiento

La IA observa cómo se comportan los usuarios normales de tu web y detecta cuando alguien actúa de forma diferente. Por ejemplo, si alguien intenta acceder a 100 páginas en 10 segundos, eso no es comportamiento humano normal.

Detección de anomalías

El sistema identifica patrones que se salen de lo normal. Esto es especialmente útil para detectar nuevos tipos de ataques que los sistemas tradicionales no conocen.

En que se diferencia la detección tradicional y la IA

Seguridad tradicional

- Usa listas negras de IPs conocidas como maliciosas.

- Bloquea según reglas predefinidas.

- Necesita actualizaciones manuales constantes.

- Reacciona después de que ocurre el ataque.

Seguridad con IA

- Aprende del comportamiento de tu web específica.

- Se adapta a nuevas amenazas automáticamente.

- Predice y previene ataques antes de que ocurran.

- Reduce significativamente los falsos positivos.

Tipos de amenazas que detecta la IA

- Ataques de fuerza bruta inteligentes.

- Inyecciones SQL sofisticadas.

- Cross-Site Scripting (XSS) avanzados.

- Malwares polimórficos.

- Ataques del tipo Zero Day.

- Botnets y ataques distribuidos.

- Scraping y robo de contenido.

Herramientas y plugins de seguridad WordPress con IA

Soluciones (casi) gratuitas

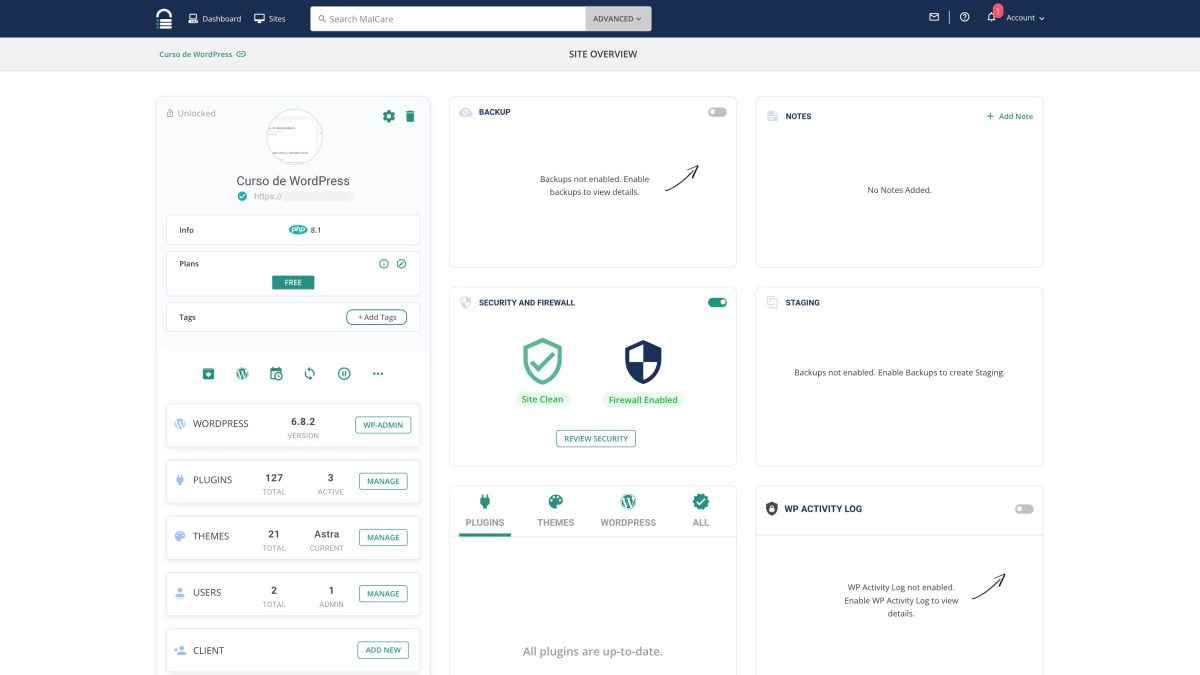

MalCare

MalCare es una opción muy interesante que usa IA avanzada y no ralentiza tu servidor porque hace todo el procesamiento en sus propios servidores.

Características principales:

- Escáner de malware con IA que detecta amenazas complejas.

- Análisis sin impacto en el rendimiento del servidor.

- Detección de vulnerabilidades automática.

- Protección básica contra ataques.

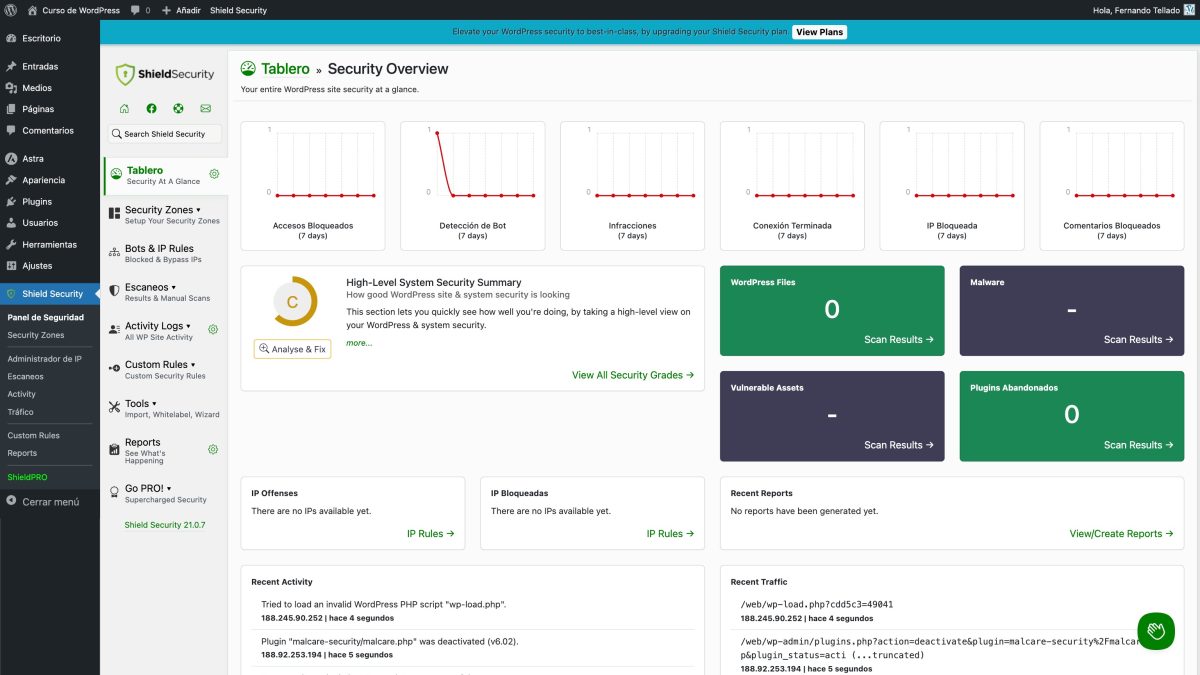

Shield Security

Shield Security es un plugin que utiliza inteligencia artificial para detectar nuevos tipos de ataques y se adapta automáticamente.

Características principales:

- IA que aprende de patrones de ataque.

- Firewall inteligente que se actualiza automáticamente.

- Protección contra ataques de día cero.

- Sistema de puntuación de amenazas.

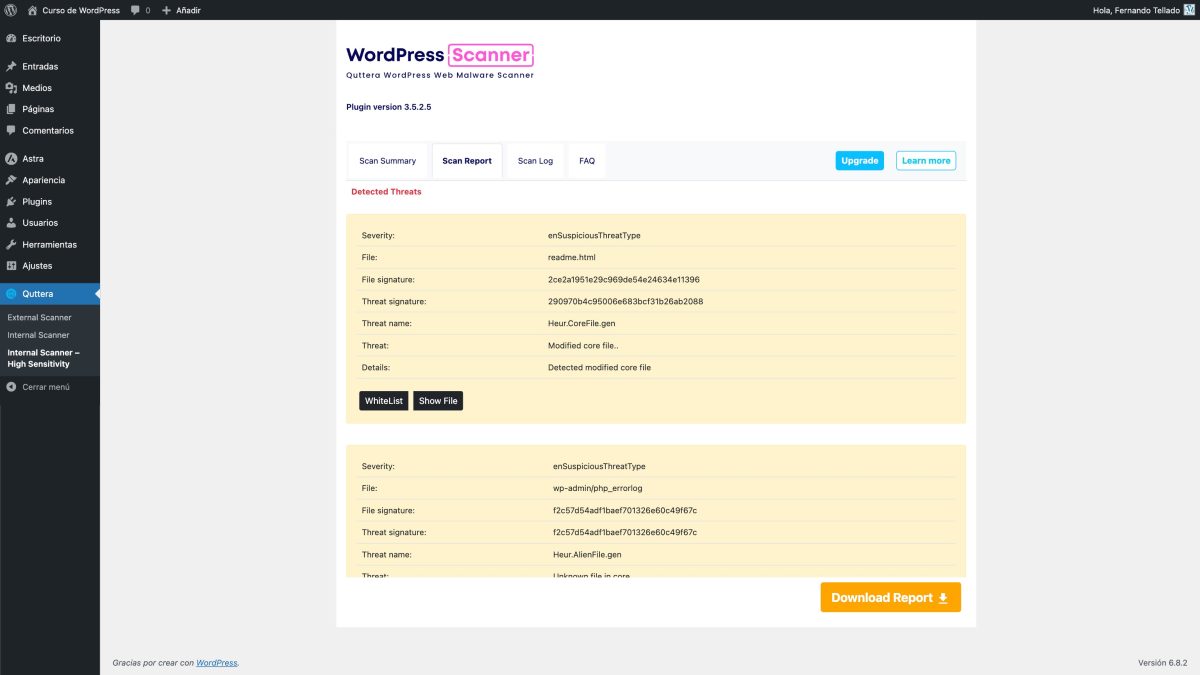

Quttera Web Malware Scanner

Quttera utiliza un enfoque heurístico avanzado con machine learning para detectar malware desconocido.

Características principales:

- Tecnología patentada de detección heurística.

- Sistema de auto-aprendizaje que mejora con cada análisis.

- Detección de código ofuscado y amenazas polimórficas.

- Base de datos de amenazas actualizada mundialmente.

Soluciones de pago

MalCare Premium (desde 8,33€/mes)

La versión premium añade limpieza automática y monitorización en tiempo real.

Puntos fuertes:

- Limpieza automática de malware en un clic.

- Monitorización en tiempo real 24/7.

- Firewall inteligente con IA.

- Informes detallados y alertas personalizadas.

Shield Security Pro (desde 8,25€/mes)

La versión Pro incluye características de IA mucho más avanzadas y respuesta automática.

Puntos fuertes:

- IA adaptativa que aprende de tu sitio específico.

- Respuesta automática a incidentes.

- Análisis de comportamiento de usuarios.

- Integración con servicios externos.

Quttera Premium (desde 12€/mes)

Quttera Premium ofrece análisis profundos y limpieza profesional de malware.

Puntos fuertes:

- Análisis multicapa con IA avanzada.

- Limpieza profesional de infecciones complejas.

- Monitorización de listas negras.

Tabla comparativa rápida de características y precios

| Plugin | Precio | IA Básica | IA Avanzada | Soporte | Mejor para |

|---|---|---|---|---|---|

| MalCare Free | Gratis | SÍ | NO | Comunidad | Principiantes |

| MalCare Premium | 8,33 €/mes | SÍ | SÍ | Premium | Usuarios medios |

| Shield Security Pro | 8,25 €/mes | SÍ | SÍ | Premium | Sitios corporativos |

| Quttera Premium | 12 €/mes | SÍ | SÍ | 24/7 | Sitios complejos |

Configuración de seguridad WordPress con IA paso a paso para principiantes

Instalación del primer plugin con IA

Vamos a instalar MalCare, que es perfecto para empezar y además no ralentiza tu servidor porque es un servicio Cloud:

Paso 1: Instalación

- Entra en tu escritorio de WordPress.

- Ve a «Plugins > Añadir nuevo».

- Busca «MalCare».

- Haz clic en «Instalar ahora».

- Una vez instalado, haz clic en «Activar».

Paso 2: Configuración inicial

- Verás un nuevo menú «MalCare» en tu escritorio.

- Haz clic en «MalCare > Dashboard».

- Crea una cuenta gratuita en MalCare.

- Conecta tu sitio siguiendo las instrucciones.

- El plugin empezará a monitorizar automáticamente.

Paso 3: Configuración básica recomendada

Ve a «MalCare > Settings» y configura:

- Escáner automático: Diario (por la noche).

- Alertas por email: Activadas para amenazas críticas.

- Firewall básico: Activado.

- Monitorización uptime: Activada.

Configuración básica recomendada

Configuraciones esenciales que debes activar:

- Firewall en modo aprendizaje (primera semana)

- Permite que la IA aprenda el comportamiento normal de tu web.

- Después de 7 días, cambiar a modo protección.

- Escáner automático diario

- Programa escaneos automáticos a las 3:00 AM.

- Configura alertas por email para amenazas críticas.

- Protección contra fuerza bruta

- Bloquear IPs después de 5 intentos fallidos.

- Tiempo de bloqueo: 24 horas para IPs, 4 horas para usuarios.

- Límites de tasa inteligentes

- Máximo 60 requests por minuto para usuarios anónimos.

- Máximo 300 requests por minuto para usuarios registrados.

Qué vigilar

- Revisa diariamente las alertas de tu plugin de seguridad.

- Verifica que no haya falsos positivos bloqueando usuarios legítimos.

- Observa los patrones de tráfico en el dashboard.

Indicadores importantes:

- Picos de tráfico inusuales: Posibles ataques DDoS.

- Múltiples intentos de login: Ataques de fuerza bruta.

- Accesos a archivos inexistentes: Escaneo de vulnerabilidades.

- Países con muchos bloqueos: Posibles botnets.

Configuración de seguridad WordPress con IA avanzada para usuarios intermedios

Personalización de reglas de IA

Una vez que tienes experiencia básica, puedes ajustar la IA para que se adapte mejor a tu web específica.

Configuración de reglas personalizadas en MalCare:

- Ve a tu dashboard de MalCare.

- En «Firewall Settings», puedes crear reglas específicas.

- Configura patrones de comportamiento sospechoso.

- Ajusta la sensibilidad según tu tipo de sitio.

Configuración de patrones de comportamiento:

- Usuarios anónimos: 30 páginas por minuto máximo.

- Usuarios registrados: 150 páginas por minuto máximo.

- Administradores: Sin límite.

- Bots autorizados (Google, Bing): Permitir automáticamente.

Integración con otros sistemas de seguridad

Combinación recomendada para seguridad multicapa:

- MalCare (Escáner IA + Limpieza automática).

- Cloudflare (CDN + Protección DDoS + WAF).

- UpdraftPlus (Copias de seguridad inteligentes).

- Two-Factor Authentication (2FA).

Configuración de Cloudflare con IA:

- Activa el «Modo Bot Fight».

- Configura reglas de seguridad personalizadas.

- Usa «Modo bajo ataque» cuando detectes ataques.

- Activa el «Desafío interactivo» para usuarios legítimos.

Monitorización y alertas avanzadas

Configuración de alertas inteligentes:

Alertas críticas (inmediatas):

- Malware detectado.

- Admin bloqueado.

- Múltiples países atacando simultáneamente.

Alertas importantes (diarias):

- Intentos de fuerza bruta repetidos.

- Nuevas IPs bloqueadas.

- Cambios en archivos core de WordPress.

Alertas informativas (semanales):

- Resumen de seguridad.

- Estadísticas de bloqueos.

- Recomendaciones de la IA.

Script para monitorización personalizada:

// Añadir a functions.php del tema hijo

function ayudawp_security_monitoring() {

// Detectar patrones sospechosos personalizados

$suspicious_patterns = array(

'wp-admin/admin-ajax.php' => 100, // Máximo 100 requests/hora

'xmlrpc.php' => 10, // Máximo 10 requests/hora

'wp-login.php' => 20 // Máximo 20 intentos/hora

);

}

add_action('init', 'ayudawp_security_monitoring');

- Qué hace este código: Monitoriza patrones específicos de acceso a archivos críticos de WordPress y puede alertar sobre comportamientos anómalos.

- Cómo añadirlo: Copia este código al

functions.phpde tu tema hijo o plugin de utilidades. - Cómo comprobar que funciona: Revisa los logs de tu servidor para ver si se están registrando los accesos monitorizados.

Técnicas profesionales de seguridad WordPress con IA para desarrolladores y expertos

APIs de seguridad con IA

Para desarrolladores que quieren implementar soluciones personalizadas:

Integración con la API de VirusTotal

<?php

/**

* Función para verificar archivos con IA de VirusTotal

* @param string $file_path Ruta del archivo a analizar

* @return array Resultado del análisis

*/

function ayudawp_virustotal_check($file_path) {

$api_key = 'TU_API_KEY_VIRUSTOTAL';

$file_hash = hash_file('sha256', $file_path);

$url = "https://www.virustotal.com/vtapi/v2/file/report";

$params = array(

'apikey' => $api_key,

'resource' => $file_hash

);

$response = wp_remote_get($url . '?' . http_build_query($params));

if (!is_wp_error($response)) {

$body = wp_remote_retrieve_body($response);

return json_decode($body, true);

}

return false;

}

- Qué hace este código: Verifica automáticamente cualquier archivo contra la base de datos de VirusTotal para detectar malware conocido.

- Cómo añadirlo: Requiere registrarse en VirusTotal para obtener API key gratuita, luego añadir al functions.php.

- Cómo comprobar que funciona: Sube un archivo de prueba y verifica en logs que se hace la consulta a VirusTotal.

Sistema de reputación de IPs con machine learning

<?php

/**

* Sistema avanzado de niveles de riesgo de IPs usando IA

*/

class AyudaWP_IP_Intelligence {

private $ml_model;

private $features = array();

public function __construct() {

$this->init_ml_model();

}

/**

* Analiza una IP y devuelve un nivel de riesgo

* @param string $ip Dirección IP a analizar

* @return float Score de 0 (segura) a 1 (peligrosa)

*/

public function analyze_ip($ip) {

$features = $this->extract_features($ip);

return $this->calculate_risk_score($features);

}

private function extract_features($ip) {

return array(

'geolocation_risk' => $this->get_geo_risk($ip),

'historical_attacks' => $this->get_attack_history($ip),

'request_patterns' => $this->analyze_request_patterns($ip),

'user_agent_anomalies' => $this->detect_ua_anomalies($ip)

);

}

private function get_geo_risk($ip) {

// Implementar lógica de riesgo geográfico

$high_risk_countries = array('CN', 'RU', 'KP');

$country = $this->get_country_from_ip($ip);

return in_array($country, $high_risk_countries) ? 0.8 : 0.2;

}

}

- Qué hace este código: Crea un sistema inteligente que evalúa el riesgo de cada IP basándose en múltiples factores y aprende de patrones históricos.

- Cómo añadirlo: Es código avanzado para desarrolladores, se implementa como clase PHP en un plugin personalizado.

- Cómo comprobar que funciona: Integra con tu sistema de logs y verifica que se asignan niveles de riesgo a diferentes IPs.

Implementación de machine learning personalizado

Sistema de detección de malware con análisis heurístico:

/**

* Detector de malware JavaScript usando análisis de patrones

*/

class MalwareDetector {

constructor() {

this.suspiciousPatterns = [

/eval\s*\(/gi,

/document\.write\s*\(/gi,

/fromCharCode/gi,

/\\x[0-9a-f]{2}/gi,

/atob\s*\(/gi,

/unescape\s*\(/gi

];

}

/**

* Analiza código JavaScript en busca de patrones maliciosos

* @param {string} code - Código a analizar

* @returns {number} - Probabilidad de malware (0-1)

*/

detectMalware(code) {

const features = this.extractFeatures(code);

return this.calculateThreatScore(features);

}

extractFeatures(code) {

return {

obfuscationLevel: this.countObfuscationPatterns(code),

suspiciousFunctions: this.detectSuspiciousFunctions(code),

stringEntropy: this.analyzeStringEntropy(code),

knownSignatures: this.checkForKnownMalwareSignatures(code)

};

}

countObfuscationPatterns(code) {

return this.suspiciousPatterns.reduce((count, pattern) => {

const matches = code.match(pattern);

return count + (matches ? matches.length : 0);

}, 0);

}

calculateThreatScore(features) {

// Algoritmo simple de niveles

let score = 0;

score += features.obfuscationLevel * 0.3;

score += features.suspiciousFunctions * 0.4;

score += features.stringEntropy * 0.2;

score += features.knownSignatures * 0.5;

return Math.min(score / 10, 1); // Normalizar a 0-1

}

}

- Qué hace este código: Implementa un detector de malware que analiza código JavaScript buscando patrones sospechosos y calcula un nivel de riesgo.

- Cómo añadirlo: Se puede integrar en la parte visible de la web para analizar scripts antes de ejecutarse, o en el admin para analizar archivos subidos.

- Cómo comprobar que funciona: Prueba con código JavaScript conocido como malicioso y verifica que devuelve un nivel alta.

Análisis de logs con IA

Sistema avanzado de análisis de logs de Apache/Nginx:

#!/usr/bin/env python3

# Analizador de logs con Python y algoritmos de detección de anomalías

import re

from collections import defaultdict

from datetime import datetime

class LogAnalyzer:

def __init__(self):

self.suspicious_patterns = {

'sql_injection': re.compile(r'(union|select|insert|update|delete|drop)\s', re.I),

'xss_attempt': re.compile(r'(<script|javascript:|onload=|onerror=)', re.I),

'path_traversal': re.compile(r'(\.\./|%2e%2e%2f|%252e%252e%252f)', re.I),

'command_injection': re.compile(r'(;|\||&|&)\s*(cat|ls|pwd|whoami|id)\s', re.I)

}

def parse_log_line(self, line):

"""Analiza una línea de log de Apache/Nginx"""

pattern = r'(\d+\.\d+\.\d+\.\d+) .* \[(.*?)\] "(.*?)" (\d+) (\d+) "(.*?)" "(.*?)"'

match = re.match(pattern, line)

if match:

return {

'ip': match.group(1),

'datetime': match.group(2),

'request': match.group(3),

'status': int(match.group(4)),

'size': int(match.group(5)),

'referer': match.group(6),

'user_agent': match.group(7)

}

return None

def analyze_request_for_threats(self, request):

"""Analiza una petición buscando patrones maliciosos"""

threats = []

for threat_type, pattern in self.suspicious_patterns.items():

if pattern.search(request):

threats.append(threat_type)

return threats

def detect_anomalies(self, log_file_path):

"""Detecta anomalías en los logs usando análisis de patrones"""

anomalies = []

ip_requests = defaultdict(int)

with open(log_file_path, 'r') as f:

for line_num, line in enumerate(f, 1):

parsed = self.parse_log_line(line)

if not parsed:

continue

# Contar peticiones por IP

ip_requests[parsed['ip']] += 1

# Buscar patrones sospechosos

threats = self.analyze_request_for_threats(parsed['request'])

if threats:

anomalies.append({

'line': line_num,

'ip': parsed['ip'],

'threats': threats,

'request': parsed['request']

})

# Detectar IPs with comportamiento anómalo (muchas peticiones)

avg_requests = sum(ip_requests.values()) / len(ip_requests)

threshold = avg_requests * 5 # 5x el promedio

for ip, count in ip_requests.items():

if count > threshold:

anomalies.append({

'type': 'high_request_volume',

'ip': ip,

'request_count': count,

'threshold': threshold

})

return anomalies

- Qué hace este código: Analiza logs de servidor buscando patrones de ataques como SQL injection, XSS, y comportamientos anómalos como demasiadas peticiones de una IP.

- Cómo añadirlo: Se ejecuta como script Python independiente, requiere acceso a los logs del servidor web.

- Cómo comprobar que funciona: Ejecuta el script contra logs reales y verifica que detecta actividad sospechosa conocida.

Automatización de respuestas

Sistema de respuesta automática a incidentes:

<?php

/**

* Sistema de respuesta automática a amenazas

*/

class AyudaWP_Auto_Response {

private $threat_levels = array(

'low' => 1,

'medium' => 5,

'high' => 8,

'critical' => 10

);

/**

* Procesa una amenaza y ejecuta respuesta automática

* @param array $threat_data Datos de la amenaza detectada

*/

public function process_threat($threat_data) {

$severity = $this->calculate_severity($threat_data);

switch($severity) {

case 'low':

$this->log_threat($threat_data);

break;

case 'medium':

$this->log_threat($threat_data);

$this->rate_limit_ip($threat_data['ip']);

break;

case 'high':

$this->log_threat($threat_data);

$this->block_ip_temporary($threat_data['ip'], 3600); // 1 hora

$this->notify_admin($threat_data);

break;

case 'critical':

$this->log_threat($threat_data);

$this->block_ip_permanent($threat_data['ip']);

$this->emergency_notification($threat_data);

$this->activate_under_attack_mode();

break;

}

}

private function calculate_severity($threat_data) {

$score = 0;

// Factores que incrementan la severidad

if ($threat_data['type'] == 'malware_injection') $score += 8;

if ($threat_data['type'] == 'sql_injection') $score += 6;

if ($threat_data['type'] == 'brute_force') $score += 3;

// Factores adicionales

if ($threat_data['multiple_vectors']) $score += 3;

if ($threat_data['from_known_botnet']) $score += 4;

if ($threat_data['targeting_admin']) $score += 5;

// Determinar nivel

if ($score >= 10) return 'critical';

if ($score >= 8) return 'high';

if ($score >= 5) return 'medium';

return 'low';

}

private function activate_under_attack_mode() {

// Activar modo Bajo ataque en Cloudflare via API

$api_endpoint = 'https://api.cloudflare.com/client/v4/zones/{zone_id}/settings/security_level';

$data = array(

'value' => 'under_attack'

);

wp_remote_post($api_endpoint, array(

'headers' => array(

'Authorization' => 'Bearer ' . get_option('cloudflare_api_token'),

'Content-Type' => 'application/json'

),

'body' => json_encode($data)

));

}

}

- Qué hace este código: Implementa un sistema que evalúa automáticamente las amenazas y ejecuta respuestas escaladas según la severidad, desde simples logs hasta activación del modo emergencia.

- Cómo añadirlo: Se integra como clase PHP en un plugin de seguridad personalizado, requiere configuración de APIs externas.

- Cómo comprobar que funciona: Simula diferentes tipos de amenazas y verifica que se ejecutan las respuestas apropiadas para cada nivel.

Casos prácticos y ejemplos reales

Detección de malware con IA: caso práctico

Situación: Una tienda online de WordPress fue infectada con malware que robaba datos de tarjetas de crédito. El malware era polimórfico (cambiaba su código constantemente) y los escáneres tradicionales no lo detectaban.

Solución con IA:

- Instalación de MalCare (especializado en IA para malware).

- Configuración del escáner de comportamiento:

- Análisis de archivos PHP: ACTIVADO.

- Detección de código ofuscado: ACTIVADO.

- Análisis heurístico: MÁXIMO.

- Monitorización en tiempo real: ACTIVADO.

- Detección automática: La IA detectó patrones sospechosos:

- Archivos PHP creados recientemente con nombres aleatorios.

- Código JavaScript inyectado que se comunicaba con servidores externos.

- Modificaciones no autorizadas en archivos del tema.

- Limpieza automática: El sistema eliminó automáticamente 47 archivos infectados sin afectar la funcionalidad de la tienda.

Resultado: La tienda se limpió completamente en 20 minutos, comparado con las 4-6 horas que habría tomado una limpieza manual.

Prevención de ataques de fuerza bruta

Situación: Un blog de noticias recibía +10.000 intentos de login diarios desde diferentes países.

Implementación usando solo Cloudflare

Configuración aplicada en Cloudflare:

- Activación de «Modo Bot Fight».

- Creación de regla de seguridad personalizada:

- Condición: wp-login.php y Limitación de tasa > 5 solicitudes por minuto.

- Acción: Desafío (CAPTCHA).

- Configuración de limitación de tasa:

- 5 intentos por IP cada 10 minutos en wp-login.php.

- Bloqueo temporal de 1 hora tras superar el límite.

- Geo-bloqueo de países con mayor actividad maliciosa.

Pasos de configuración en Cloudflare:

- Ve a Seguridad > Reglas de seguridad > Crear regla > Reglas personalizadas.

- Crea regla: Ruta de URI > Contiene > «wp-login.php» AND Frecuencia > 5 solicitudes por minuto.

- Acción: Desafío administrativo.

- En Seguridad > Límite de tasa y crea regla específica para el login.

Resultados después de 1 mes:

- Reducción del 98% en intentos de fuerza bruta exitosos.

- Disminución del 60% en carga del servidor.

- Cero falsos positivos en usuarios legítimos.

Análisis de comportamiento sospechoso

Caso real: Detección de scraping automatizado en un sitio de contenido premium usando solo Cloudflare.

Patrón detectado por la IA de Cloudflare:

Comportamiento sospechoso identificado:

- +50 páginas visitadas en menos de 2 minutos.

- Patrón de navegación no humano (secuencial).

- User-agent de navegador pero comportamiento de bot.

- Descarga de imágenes sin cargar CSS/JS.

Respuesta automática implementada en Cloudflare:

- Creación de regla de seguridad personalizada.

- Activación de desafío para patrones sospechosos.

- Límite de tasa progresivo para IPs problemáticas.

Configuración en Cloudflare Dashboard:

- Ve a Seguridad > Reglas de seguridad > Crear regla > Reglas personalizadas.

- Crea nueva regla con estas condiciones:

- Límite de tasa > 10 solicitudes por minuto.

- AND Agente de usuario > Contiene > Mozilla.

- AND Bot Score < 30.

- Acción: Desafío administrativo.

- Activa la regla y monitoriza resultados.

- Qué hace: Detecta automáticamente patrones de navegación no humanos y aplica verificaciones adicionales para confirmar que son usuarios reales.

- Cómo configurarlo: Accede al dashboard de Cloudflare, ve a la sección de seguridad y configura las reglas personalizadas.

- Cómo comprobar que funciona: Revisa las estadísticas de Cloudflare para ver cuántos bots han sido bloqueados o desafiados.

Respuesta automática a incidentes

Escenario: Ataque DDoS coordinado detectado por Cloudflare a las 3:00 de la madrugada.

Respuesta automática ejecutada:

- Detección (3:02):

- Cloudflare detecta +5.000 solicitudes/segundo desde +200 IPs.

- La IA identifica el ataque como DDoS de capa de aplicación.

- Respuesta inmediata (3:03):Acciones automáticas ejecutadas en Cloudflare:

- Activación automática de «Modo bajo ataque».

- Desafío JavaScript para verificar navegadores reales.

- Límite de tasa agresivo: 5 solicitudes/segundo máximo.

- Notificación automática al administrador.

- Mitigación avanzada (3:05):

- Análisis de patrones de peticiones para crear reglas específicas.

- Geo-bloqueo temporal de países con tráfico anómalo.

- Activación de caché agresivo para reducir carga del servidor.

- Resultado:

- El sitio se mantuvo operativo para usuarios legítimos.

- El ataque se mitigó automáticamente sin intervención manual.

- Tiempo total de resolución: 8 minutos.

Cómo configurar respuesta automática en Cloudflare:

- Ve a Seguridad > Protección DDoS > Crear anulación.

- Comprueba que estén activas las 2 reglas de protección DDoS por defecto.

- Configura notificaciones.

- En las reglas de página crea una regla para activación automática del modo bajo ataque.

Buenas prácticas y recomendaciones

Configuraciones óptimas según tipo de web

Blog personal o corporativo

Plugin recomendado: MalCare gratuito + hosting SiteGround (añade análisis heurístico mediante IA a todas las conexiones y sitios)

Configuración:

- Escáner: 2 veces por semana.

- Firewall: Modo básico.

- Brute force protection: 5 intentos, bloqueo 1 hora.

- Rate limiting: 60 requests/minuto.

Tienda online (WooCommerce)

Plugin recomendado: MalCare Premium + Cloudflare Pro + hosting SiteGround

Configuración:

- Escáner: Diario.

- Reglas de seguridad: Modo estricto en Cloudflare.

- Protección de página de finalizar compra adicional.

- Monitorización de integridad de archivos.

- Rate limiting: 30 requests/minuto para la página de pago.

Sitio de membresía

Plugin recomendado: MalCare + Shield Security Pro

Configuración:

- Escáner: Cada 6 horas.

- Protección de área de miembros.

- 2FA obligatorio para usuarios premium.

- Análisis de comportamiento de usuarios.

Sitio corporativo

Solución recomendada: Shield Security Pro + hosting SiteGround

Configuración:

- Auditoría completa de actividades.

- Informes compliance automáticos.

- Integración con sistemas empresariales.

- Respuesta automática a incidentes.

Frecuencia de análisis recomendada

Escaneos de malware

- Sitios de bajo riesgo: Semanal.

- E-commerce: Diario.

- Sitios financieros: Cada 6 horas.

- Durante ataques activos: Cada hora.

Análisis de logs

- Revisión automática: Cada 15 minutos.

- Análisis profundo con IA: Diario.

- Informes de tendencias: Semanal.

Actualizaciones de reglas

- Plugins gratuitos: Semanal.

- Plugins premium: Tiempo real.

- Reglas personalizadas: Según necesidad.

Cómo interpretar los informes de la IA

Entender los niveles de riesgo

Nivel 0-2: Riesgo mínimo (verde)

- Tráfico normal de usuarios legítimos.

- Bots autorizados (Google, Bing).

- Actividad rutinaria del sitio

- Acción: Ninguna necesaria.

Nivel 3-5: Riesgo bajo (amarillo)

- Comportamiento ligeramente inusual.

- IPs de países de riesgo medio.

- Patrones de navegación rápidos pero no extremos

- Acción: Monitorizar, posible limitación de tasa.

Nivel 6-7: Riesgo medio (naranja)

- Intentos de acceso a archivos sensibles.

- Múltiples intentos de login fallidos.

- User agents sospechosos

- Acción: Bloqueo temporal, alerta al administrador.

Nivel 8-9: Riesgo alto (rojo)

- Inyección de código detectada.

- Múltiples vectores de ataque.

- IPs de botnets conocidas

- Acción: Bloqueo inmediato, análisis detallado.

Nivel 10: Riesgo crítico (rojo oscuro)

- Malware activo detectado.

- Compromiso confirmado del sistema.

- Ataques coordinados masivos

- Acción: Modo emergencia, notificación inmediata.

Interpretar gráficos de tendencias

- Picos súbitos: Posibles ataques o campañas maliciosas.

- Incrementos graduales: Crecimiento orgánico o campañas SEO negativas.

- Patrones cíclicos: Comportamientos automatizados (bots programados).

- Anomalías nocturnas: Actividad sospechosa cuando usuarios duermen.

Falsos positivos: cómo gestionarlos

Los sistemas de IA pueden ocasionalmente identificar como amenazas actividades legítimas. Aquí te explico cómo gestionarlos:

Identificar falsos positivos comunes

- Usuarios con conexiones lentas que cargan páginas despacio.

- Navegadores con extensions que modifican user agents.

- Usuarios empresariales detrás de proxies compartidos.

- Herramientas SEO legítimas como Screaming Frog.

- Plugins de caché que generan muchas peticiones internas.

Configuración para reducir falsos positivos

Lista blanca recomendada:

- Tu propia IP de administración.

- IPs de tu oficina/empresa.

- Servicios de uptime (Pingdom, UptimeRobot).

- CDNs autorizadas (Cloudflare, MaxCDN).

- Bots de redes sociales (Meta, Twitter, etc.).

Proceso para manejar falsos positivos

- Revisar logs detallados antes de desbloquear.

- Verificar identidad del usuario afectado.

- Ajustar reglas para evitar repetición.

- Documentar casos para mejorar la IA.

- Crear excepciones específicas cuando sea necesario.

Tendencias futuras y nuevas tecnologías

Evolución de la IA en seguridad web

Tecnologías emergentes:

Aprendizaje avanzado para detección de amenazas

Los sistemas actuales usan machine learning básico, pero las próximas generaciones implementarán redes neuronales profundas capaces de:

- Analizar código fuente en tiempo real.

- Predecir nuevas variantes de malware.

- Detectar ataques de ingeniería social automatizados.

Análisis semántico de contenido

La IA será capaz de entender el contexto y significado del contenido web:

- Detectar contenido malicioso inyectado semánticamente similar al legítimo.

- Identificar campañas de desinformación automatizadas.

- Proteger contra manipulación de contenido por IA.

Respuesta adaptativa automática

Sistemas que se ajustan en tiempo real:

- Modificación automática de reglas de seguridad según el contexto.

- Adaptación a nuevos patrones de ataque sin intervención humana.

- Optimización continua basada en resultados.

Características de seguridad + IA que llegarán en futuras versiones de WordPress

API nativa de seguridad con IA

// API futura de WordPress para IA de seguridad

$security_ai = new WP_Security_AI();

$threat_level = $security_ai->analyze_request($_REQUEST);

if ($threat_level > 0.8) {

wp_security_block_request();

}

- Qué hace este código: Crea una instancia del futuro sistema de IA nativo de WordPress, analiza las peticiones entrantes y bloquea automáticamente las que superen un umbral de peligrosidad.

- Cómo añadirlo: Este código será parte del núcleo de WordPress, no necesitarás añadirlo manualmente.

- Cómo comprobar que funciona: WordPress mostrará estadísticas de bloqueos en el escritorio de admin.

Integración con servicios en la nube

WordPress.com ya usa IA para proteger millones de sitios. Esta tecnología se integrará gradualmente en WordPress.org:

- Escáner de plugins automático antes de la instalación.

- Análisis de temas en tiempo real.

- Detección de vulnerabilidades en actualizaciones.

Machine Learning integrado de manera nativa

- Detección automática de spam más sofisticada.

- Optimización de rendimiento basada en patrones de uso.

- Sugerencias de seguridad personalizadas por sitio.

Nuevas amenazas y cómo se adapta la IA

Ataques generados por IA: Los ciberdelincuentes ya usan IA para crear ataques más sofisticados:

- Malware que se reescribe automáticamente.

- Phishing personalizado usando datos de redes sociales.

- Ataques de ingeniería social automatizados.

Respuesta defensiva de la IA:

# Ejemplo conceptual de IA defensiva adaptativa class AdaptiveDefense: def detect_ai_generated_attack(self, request_data): # Detectar patrones que sugieren generación automática automation_indicators = [ self.analyze_timing_patterns(request_data), self.detect_template_variations(request_data), self.measure_human_behavioral_markers(request_data) ] return self.ai_vs_ai_classifier.predict(automation_indicators)

- Qué hace este código: Detecta si un ataque ha sido generado por IA analizando patrones de tiempo, variaciones en plantillas y marcadores de comportamiento humano.

- Cómo añadirlo: Es código conceptual de Python. Los plugins de seguridad integrarán esta lógica en sus sistemas.

- Cómo comprobar que funciona: Los dashboards mostrarán estadísticas de «ataques generados por IA» bloqueados.

Ataques a la cadena de suministro: Infiltración de plugins y temas populares:

- Inyección de código malicioso en actualizaciones legítimas.

- Compromiso de repositorios de desarrolladores.

- Backdoors en librerías de terceros.

Adaptación de la IA:

- Análisis de reputación histórica de desarrolladores.

- Comparación automática entre versiones de código.

- Detección de cambios sospechosos en comportamiento de plugins.

Ataques a la cadena de suministro: Infiltración de plugins y temas populares:

- Inyección de código malicioso en actualizaciones legítimas.

- Compromiso de repositorios de desarrolladores.

- Backdoors en librerías de terceros.

Adaptación de la IA:

- Análisis de reputación histórica de desarrolladores.

- Comparación automática entre versiones de código.

- Detección de cambios sospechosos en comportamiento de plugins.

Solución de problemas comunes

Conflictos entre plugins de seguridad

Problema más frecuente: Múltiples firewalls activos causando bloqueos incorrectos.

Síntomas:

- Usuarios legítimos bloqueados aleatoriamente.

- Administradores que no pueden acceder al wp-admin.

- Páginas que cargan lentamente o dan error 403.

- Funcionalidades de plugins que dejan de funcionar.

Solución paso a paso:

- Identificar conflictos activos:

// Añadir a wp-config.php para depurar define('WP_DEBUG', true); define('WP_DEBUG_LOG', true);

- Qué hace este código: Activa el modo debug de WordPress para ver errores detallados en un archivo de log.

- Cómo añadirlo: Edita el archivo

wp-config.phppor FTP o panel de hosting, añade estas líneas antes de «¡Eso es todo, deja de editar!» - Cómo comprobar que funciona: Aparecerá el archivo

debug.logen/wp-content/con información de errores.

- Desactivar plugins uno por uno:

- Mantén solo un plugin de seguridad principal.

- Desactiva características duplicadas entre plugins.

- Usa herramientas especializadas para funciones específicas.

- Configuración recomendada sin conflictos:

- Plugin principal: MalCare (firewall + escáner).

- Copias de seguridad: UpdraftPlus.

- 2FA: Plugin dedicado como Two Factor Authentication.

- Protección DDoS: Cloudflare.

- Limitación de tasa: Incluido en Cloudflare.

- Resolución de conflictos específicos:

- MalCare + Jetpack:

- En Jetpack: Desactivar «Protección frente a ataques de fuerza bruta».

- En MalCare: Mantener todas las funciones activas.

- Razón: MalCare es más específico para WordPress.

- En Jetpack: Desactivar «Protección frente a ataques de fuerza bruta».

- Shield Security + Cloudflare:

- En Cloudflare: Usar como CDN + protección DDoS.

- En Shield: Gestionar firewall de aplicación + análisis detallado.

- Configurar: Cloudflare como capa 1, Shield como capa 2.

- En Cloudflare: Usar como CDN + protección DDoS.

- MalCare + Jetpack:

Problemas de rendimiento

Síntoma: El sitio se vuelve lento después de instalar seguridad con IA.

Causas comunes y soluciones:

1. Escáneres muy frecuentes:

- Problema: Escáner configurado cada hora

- Solución: Cambiar a diario en horarios de poco tráfico

- Configuración: 3:00 am, cuando hay menos usuarios activos.

2. Limitación de tasa demasiado estricta:

- Problema: 10 solicitudes/minuto para todos los usuarios

- Solución:

- Configuración diferenciada:

- Usuarios anónimos: 30/minuto.

- Usuarios registrados: 100/minuto.

- Administradores: 500/minuto.

3. Análisis de IA en tiempo real muy intensivo:

Configuración recomendada:

- Análisis básico: Tiempo real.

- Análisis profundo: Solo para IPs sospechosas.

- Machine learning: Procesos de fondo.

- Caché de resultados: 15 minutos para IPs conocidas.

Script de optimización automática:

<?php

/**

* Optimización automática de seguridad según tráfico del servidor

*/

function ayudawp_adaptive_security() {

$current_load = sys_getloadavg()[0];

$active_users = get_transient('active_users_count');

// Ajustar intensidad según carga del servidor

if ($current_load > 2.0 || $active_users > 100) {

// Reducir análisis en tiempo real cuando hay mucha carga

update_option('security_scan_intensity', 'low');

update_option('security_rate_limiting', 'relaxed');

} else {

// Análisis completo cuando hay poca carga

update_option('security_scan_intensity', 'high');

update_option('security_rate_limiting', 'strict');

}

}

add_action('wp_loaded', 'ayudawp_adaptive_security');

- Qué hace este código: Monitoriza la carga del servidor y ajusta automáticamente la intensidad de los análisis de seguridad para mantener el rendimiento óptimo.

- Cómo añadirlo: Copia este código al functions.php de tu tema hijo o tu plugin de utilidades personal.

- Cómo comprobar que funciona: Ve al dashboard de tu plugin de seguridad y observa cómo cambia la intensidad según la hora del día y el tráfico.

Configuraciones que pueden romper la web

Errores críticos que debes evitar:

1. Bloquear tu propia IP de administración:

- Error: Configurar limitación de tasa muy estricta sin lista blanca

- Síntoma: No puedes acceder a

wp-admindesde tu oficina - Solución: Siempre añadir tu IP a la lista blanca primero.

Cómo recuperar acceso si te bloqueas:

<?php

// Método 1: Via FTP, crear archivo emergency.php en la raíz

// Desactivar temporalmente el firewall

define('EMERGENCY_SECURITY_DISABLE', true);

// Incluir WordPress

require_once('wp-config.php');

require_once('wp-load.php');

// Limpiar bloqueos de IP (código genérico)

if (current_user_can('administrator')) {

delete_option('blocked_ips');

delete_transient('security_blocks');

echo "Bloqueos eliminados. Accede a wp-admin y reconfigura.";

}

?>

- Qué hace este código: Crea un script de emergencia que elimina temporalmente los bloqueos de IP para que puedas recuperar acceso a tu web.

- Cómo añadirlo: Via FTP, crea un archivo emergency.php en la carpeta raíz de WordPress con este contenido.

- Cómo comprobar que funciona: Visita tudominio.com/emergency.php desde tu navegador y deberías poder acceder de nuevo al wp-admin.

2. Limitación de tasa extrema en AJAX:

- Error: Limitar

admin-ajax.phpa 10 solicitudes/minuto - Problema: Rompe funcionalidades que usan AJAX intensivamente

- Solución: Excluir

admin-ajax.phpde la limitación de tasa general.

3. Bloquear bots necesarios:

- Error: Bloquear todos los

user-agentsque contengan «bot» - Problema: Bloqueas Googlebot, impactando el SEO

- Solución: Lista blanca específica para bots autorizados:

// Lista de bots autorizados que NUNCA bloquear $authorized_bots = array( 'Googlebot', 'Bingbot', 'facebookexternalhit', 'Twitterbot', 'LinkedInBot', 'WhatsApp', 'Slackbot', 'Applebot' );

- Qué hace este código: Define una lista de bots legítimos que siempre deben tener acceso a tu web para funciones importantes como SEO y redes sociales.

- Cómo añadirlo: Úsalo como referencia en la configuración de tu plugin de seguridad o inclúyelo en tu lista blanca.

- Cómo comprobar que funciona: Revisa Google Search Console para verificar que Googlebot puede acceder sin problemas.

Recursos adicionales y herramientas complementarias

Servicios externos de análisis

VirusTotal para WordPress:

- Análisis automático de archivos subidos.

- Verificación de plugins antes de instalación.

- API gratuita con límites razonables.

Configuración con VirusTotal:

<?php

/**

* Integración automática con VirusTotal para verificar archivos

*/

function ayudawp_virustotal_upload_check($file) {

$api_key = 'tu-api-key-virustotal';

// Solo analizar archivos PHP y JS

$allowed_extensions = array('php', 'js', 'html');

$extension = pathinfo($file['name'], PATHINFO_EXTENSION);

if (!in_array($extension, $allowed_extensions)) {

return $file;

}

// Enviar a VirusTotal para análisis

$result = ayudawp_virustotal_scan($file['tmp_name'], $api_key);

if ($result && $result['positives'] > 0) {

wp_die('Archivo bloqueado: detectado malware por ' . $result['positives'] . ' motores.');

}

return $file;

}

add_filter('wp_handle_upload_prefilter', 'ayudawp_virustotal_upload_check');

- Qué hace este código: Intercepta todos los archivos que se suben a WordPress y los verifica automáticamente con VirusTotal antes de permitir la subida.

- Cómo añadirlo: Añade este código al

functions.phpde tu tema hijo, pero necesitarás una API key gratuita de VirusTotal. - Cómo comprobar que funciona: Intenta subir un archivo de prueba y verifica que aparece el proceso de verificación.

API de Have I Been Pwned: Verificar si las credenciales de usuarios han sido comprometidas:

<?php

/**

* Verificar si una contraseña ha sido comprometida

*/

function ayudawp_check_pwned_password($password) {

$hash = strtoupper(sha1($password));

$prefix = substr($hash, 0, 5);

$suffix = substr($hash, 5);

$response = wp_remote_get("https://api.pwnedpasswords.com/range/$prefix");

if (!is_wp_error($response)) {

$body = wp_remote_retrieve_body($response);

return strpos($body, $suffix) !== false;

}

return false;

}

// Usar en el registro de usuarios

function ayudawp_validate_password_strength($errors, $sanitized_user_login, $user_email) {

if (isset($_POST['pass1']) && ayudawp_check_pwned_password($_POST['pass1'])) {

$errors->add('password_pwned', 'Esta contraseña ha sido comprometida en brechas de seguridad. Elige una diferente.');

}

}

add_action('user_profile_update_errors', 'ayudawp_validate_password_strength', 0, 3);

- Qué hace este código: Verifica automáticamente si las contraseñas de los usuarios han aparecido en brechas de seguridad conocidas y les pide cambiarlas.

- Cómo añadirlo: Copia al

functions.phpde tu tema hijo para activar la verificación automática. - Cómo comprobar que funciona: Intenta cambiar tu contraseña por una muy común (como 123456) y verifica que aparece el aviso de seguridad.

Extensiones del navegador para administradores

Análisis de cabeceras de seguridad recomendadas:

Aquí tienes la configuración óptima de cabeceras de seguridad aplicables a WordPress.

# Cabeceras de seguridad HTTP optimizadas para WordPress (añadir al .htaccess) Header set X-Content-Type-Options nosniff Header always append X-Frame-Options SAMEORIGIN Header set X-XSS-Protection "1; mode=block" Header always set Strict-Transport-Security "max-age=31536000" Header set Referrer-Policy "no-referrer-when-downgrade" Header set Content-Security-Policy "default-src 'self'; script-src 'self' 'unsafe-inline' 'unsafe-eval' https:; style-src 'self' 'unsafe-inline' https:; img-src 'self' data: https:; font-src 'self' data: https:; connect-src 'self' https:; media-src 'self' https:; frame-src 'self' https:; worker-src 'self' blob: https:; object-src 'none'; frame-ancestors 'self'; base-uri 'self'; form-action 'self';" Header set Permissions-Policy "geolocation=(), microphone=(), camera=()"

- Qué hace este código: Añade las cabeceras de seguridad HTTP más importantes para proteger contra XSS, clickjacking, MIME sniffing y otras amenazas comunes.

- Cómo añadirlo: Copia estas líneas al final de tu archivo

.htaccess(solo si tienes servidor Apache). - Cómo comprobar que funciona: Ve a securityheaders.com, introduce tu dominio y verifica que obtienes una puntuación A+.

Herramientas de línea de comandos

# WP-CLI para análisis automatizado de seguridad

wp plugin list --status=inactive --format=json

# Verificar permisos de archivos incorrectos

find /ruta/wordpress/ -type f -perm 777 -exec ls -la {} \;

# Buscar archivos PHP sospechosos

find /ruta/wordpress/ -name "*.php" -exec grep -l "eval\|base64_decode\|gzinflate" {} \;

# Verificar integridad de archivos core de WordPress

wp core verify-checksums

Qué hace cada comando:

- Lista plugins inactivos en formato JSON para análisis.

- Encuentra archivos con permisos inseguros (777).

- Busca código PHP potencialmente malicioso.

- Verifica que los archivos core de WordPress no han sido modificados.

- Cómo añadirlos: Úsalos via SSH en tu servidor, solo si tienes WP-CLI instalado.

- Cómo comprobar que funcionan: Cada comando mostrará resultados específicos sobre el estado de seguridad de tu instalación.

Conclusiones y siguiente pasos

Resumen de puntos clave

La seguridad WordPress con inteligencia artificial representa un salto cualitativo enorme respecto a los métodos tradicionales. Hemos visto cómo la IA puede:

Detectar amenazas más eficazmente:

- Identifica ataques de día cero que los sistemas tradicionales no reconocen.

- Reduce drásticamente los falsos positivos.

- Aprende continuamente de nuevas amenazas.

Automatizar la respuesta:

- Bloquea ataques en tiempo real sin intervención manual.

- Escala las respuestas según la severidad de la amenaza.

- Mantiene el sitio operativo para usuarios legítimos durante ataques.

Adaptarse a tu sitio específico:

- Aprende los patrones normales de tu web.

- Se ajusta al tipo de contenido y audiencia.

- Optimiza el rendimiento según tus necesidades.

Plan de acción recomendado

Para principiantes:

- Instalar MalCare o Shield Security gratuito.

- Configurar escáner automático semanal.

- Activar protección básica contra fuerza bruta.

- Configurar alertas por email.

- Crear copia de seguridad antes de cualquier cambio.

Para usuarios intermedios:

- Actualizar a plugin premium (MalCare o Shield Security Pro).

- Configurar limitación de tasa inteligente.

- Implementar una lista blanca de IPs conocidas.

- Activar análisis de comportamiento avanzado.

- Integrar con Cloudflare para protección adicional.

Para usuarios avanzados:

- Implementar múltiples capas de seguridad.

- Configurar APIs para análisis externo.

- Crear scripts de monitorización personalizada.

- Establecer procedimientos de respuesta automática.

- Integrar con sistemas de auditoría empresarial.

Para todo tipo de usuarios:

- Elegir un buen hosting con sistemas automáticos de detección y protección de malware y otras amenazas de seguridad: Porque de nada o de poco sirve proteger tu casa si tu barrio está lleno de ladrones, asesinos y terroristas.

- Formarte en ciberseguridad, o si no es lo tuyo, contratar un buen servicio de mantenimiento web especializado en seguridad WordPress.

Mantenimiento continuo

Tareas diarias automáticas:

- Revisión de alertas críticas.

- Análisis de patrones de tráfico inusuales.

- Verificación de bloqueos de IPs legítimas.

Tareas semanales:

- Revisión de informes de seguridad detallados.

- Actualización de listas blancas según necesidad.

- Optimización de reglas según estadísticas.

Tareas mensuales:

- Análisis de tendencias de amenazas.

- Evaluación de efectividad de configuraciones actuales.

- Actualización de protecciones según nuevas amenazas.

- Revisión y optimización de rendimiento.

Tareas trimestrales:

- Auditoría completa de seguridad.

- Evaluación de nuevas herramientas disponibles.

- Actualización de procedimientos de respuesta.

- Formación del equipo en nuevas amenazas.

Aprendizaje continuo

La seguridad WordPress con IA está en constante evolución. Para mantenerte al día:

Suscríbete a fuentes fiables:

- Blogs oficiales de plugins de seguridad.

- Boletines del equipo de seguridad de WordPress.

- Alertas de nuevas vulnerabilidades.

- Noticias sobre seguridad WordPress.

Participa en la comunidad:

- Comparte experiencias en foros especializados.

- Reporta falsos positivos a desarrolladores.

- Contribuye aportando ideas para mejorar las herramientas.

Mantente actualizado tecnológicamente:

- Prueba nuevas funcionalidades en sitios de desarrollo.

- Asiste a webinars y conferencias de seguridad.

- Experimenta con APIs y herramientas emergentes.

La seguridad no es un destino, es un viaje continuo. Con las herramientas de IA que hemos visto en este artículo espero que ese viaje será mucho más seguro y automatizado.

Recuerda: la mejor seguridad es la que funciona sin que tengas que pensar en ella constantemente. La inteligencia artificial te permite exactamente eso: protección avanzada que trabaja en segundo plano mientras tú te concentras en hacer crecer tu negocio.

Lista de implementación de seguridad WordPress con IA

Configuración básica

- Hosting de confianza.

- Plugin de seguridad con IA instalado y configurado.

- Escáner automático programado.

- Protección contra fuerza bruta activada.

- Alertas por email configuradas.

- IP propia añadida a la lista blanca.

Configuración intermedia

- Limitación de tasa inteligente configurada.

- Integración con CDN/Reglas de de seguridad externas (Cloudflare).

- Análisis de comportamiento activado.

- Respuesta automática a amenazas configurada.

- Informes automáticos programados.

Optimización y mantenimiento

- Cabeceras de seguridad HTTP implementados.

- Permisos de archivos verificados.

- Copias de seguridad automatizadas.

- Herramientas de línea de comandos configuradas.

- Plan de actualización y mantenimiento establecido.

¿Quieres una lista de comprobación más detallada? Descarga este checklist completo en formato de hoja de cálculo con más de 80 tareas específicas, tiempos estimados y niveles de prioridad para implementar una seguridad WordPress con IA de nivel profesional.

¿Necesitas ayuda específica con algún punto? Estaré encantado de ayudarte a implementar la mejor seguridad para tu WordPress o a mantener de manera profesional tu web. ¿Es tarde porque ya te han infectado la web?, pues te ayudamos a limpiar tu web hackeada, tengo un equipazo impresionante que se las sabe todas, y yo siempre estoy disponible.

¿Te gustó este artículo? ¡Ni te imaginas lo que te estás perdiendo en YouTube!

No consigo conciliar los precios de Malcare Premium, dices 8,33€ x mes = 99,96€ x año, en el site de ellos dice 149 US$ x año = 128,73€ (hoy) ???

Habrán cambiado los precios, lo revisaré y si eso cambio los números en la guía, la he estado preparando durante el verano y lo mismo cambió algo o se me pasó algún detalle.

Gracias por avisar 😉

Querido Fernando, me he entretenido en leer este completísimo artículo y te ratifico como el mejor exponente WordPress en nuestro bendito país. Super, super, super interesante, ahora toca ponerle el cascabel al gato…

Gracias por tus palabras Javier, pero sobre todo espero que te sea útil, hay mucho que actualizarse.

Y el cascabel ponlo pronto, o el gato se convertirá en tigre 😀

En una ocasión, Valle Inclán le dijo al diestro Juan Belmonte: – «Maestro, lo único que le falta es morir en la plaza de toros». A lo que el diestro espetó: «…se hará lo que se pueda».

Completísimo como siempre, gracias Fernando. Toca arremangarse y meterse bajo el capó.

Nos vemos.

Poco a poco, pero sí 🙂