Según un estudio realizado durante todo el año 2023 de webs WordPress hackeadas, a pesar de la creencia popular, resulta que no son los plugins y temas con vulnerabilidades los principales vectores de infección de sitios WordPress sino la práctica de robo o apropiación de cookies de sesión de usuario.

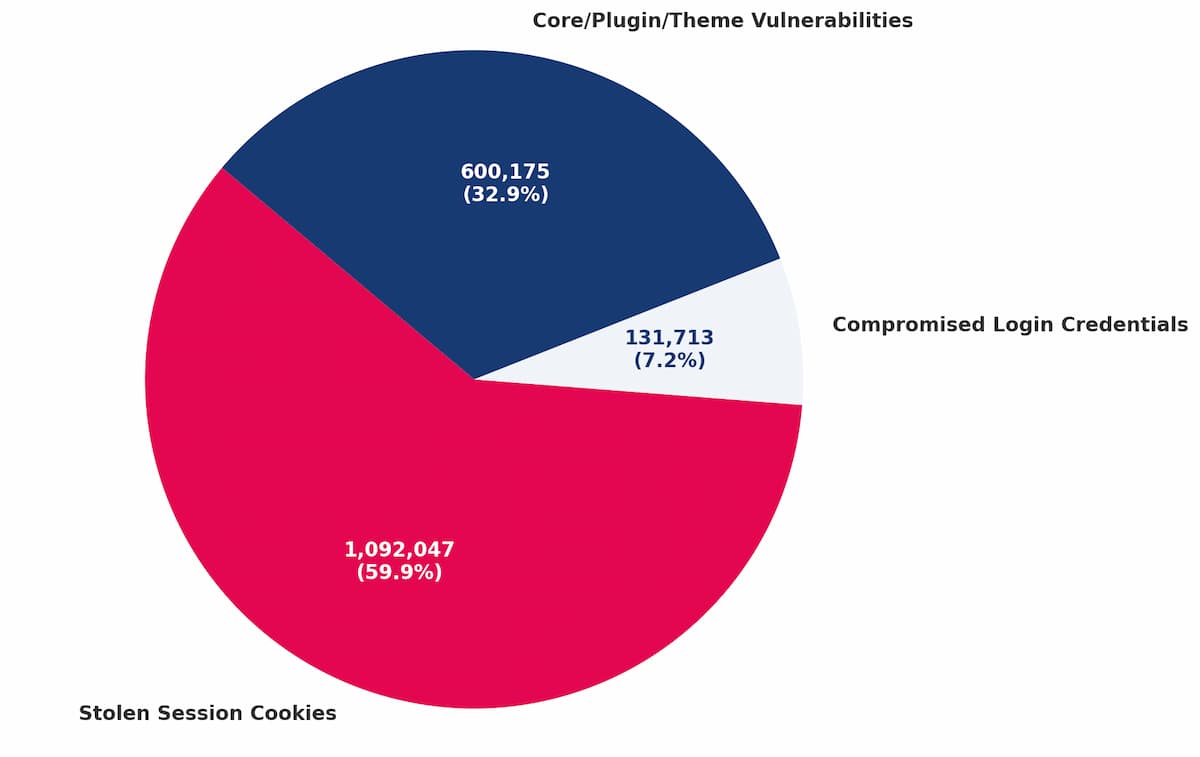

El estudio, realizado en más de 4,3 millones de webs, de la empresa We Watch Your Website, analizó las principales causas de webs infectadas, con el siguiente resultado, representado en esta gráfica…

¿Qué dicen los datos sobre vulnerabilidades de WordPress?

Como se puede ver en el gráfico, el resultado es el siguiente:

- El principal vector de infección de webs WordPress fue el robo de cookies de sesión – casi el 60 %

- El siguiente vector de infección eran los plugins o temas vulnerables – 32,9 %

- Las credenciales de acceso comprometidas solo fueron la causa un 7,2 % de las veces.

¿Te ha sorprendido?

¿Cuántas veces hemos oído y leído que el peor virus está entre la silla y el ordenador?, y parece que, según este estudio, resulta que no, que no somos – del todo culpables – ¿o sí?

Los principales vectores de infección de webs WordPress

Si te parece, sin meternos demasiado en temas técnicos, vamos a revisar por qué son estos los principales vectores de ataque a sitios WordPress y por qué unos más que otros, y empezaremos por el final…

Credenciales de acceso comprometidas

Ya sea mediante ataques de fuerza bruta o monitorización, hay delincuentes que tratan de robar credenciales de acceso, pero cada vez son menos utilizados por los más peligrosos de estos personajes, por varios motivos:

- Las empresas de hosting cada vez detectan antes este tipo de ataques y los bloquean.

- Se está popularizando el uso de la doble verificación de acceso.

- Los usuarios cada vez son más responsables con el uso de sus contraseñas.

- Estos métodos consumen muchos recursos y tiempo.

Además, hay un factor fundamental para cualquier profesional, y los delincuentes informáticos son profesionales de lo suyo: si hay un método más fácil no uses el más difícil, como vamos a ver si sigues leyendo.

Vulnerabilidades de plugins y temas

Aunque todavía hay mucho irresponsable, y gente a la que le gusta vivir peligrosamente, la realidad es que cada vez más propietarios de webs son más conscientes de que hay que pagar por las licencias de software, también GPL, y sobre todo en tener WordPress, plugins y temas actualizados.

A esto último también han ayudado las actualizaciones automáticas en segundo plano de WordPress, por mucho que nos quejásemos en su momento.

A poco que sigas este blog ya sabes que una vía habitual de añadir puertas traseras en WordPress son plugins y temas vulnerables, y la divulgación poco a poco va calando en todos.

Además, hay un factor muy importante y es la probabilidad…

Si eres un hacker y quieres aprovechar tu tiempo y recursos no vas a perder tiempo tratando de buscar vulnerabilidades en plugins o temas que usa poca gente, te centrarás principalmente en los más utilizados, a ser posible en los top 20 o top 50 como mucho, que tengan millones de instalaciones, y en los que la probabilidad de encontrar una instalación con el tema o plugin sin actualizar sea alta, y solo entonces hacer «lo tuyo» para infectar la web.

Además, los plugins y sistemas de alertas de seguridad cada vez se centran más en detectar este tipo de vulnerabilidades, y los plugins más instalados también suelen tener más actualizaciones de seguridad, al estar más vigilados.

Todo esto va en contra de la rentabilidad y optimización del trabajo del ciberdelincuente, que no se nos olvide.

Entonces ¿cuál es el método más eficiente para infectar o tomar posesión de una web WordPress?

Robo de cookies de sesión

Pues sí, llegamos al final del estudio, a la sorpresa (o no) de que sea el robo de cookies de sesión el método más eficaz, y de hecho el más utilizado según el análisis realizado (te recuerdo sobre más de 4 millones de webs), para comprometer webs WordPress: el robo o pase de cookies de sesión.

Y esto es así porque las vulnerabilidades explotadas a través de plugins o el robo de credenciales tienen una fluctuación mucho mayor que las cookies de sesión robadas.

Esto es debido a que los atacantes en su mayoría solo se molestan en explotar (masivamente) las vulnerabilidades críticas más altas, y, como te comentaba antes, solo si el plugin o tema tiene un número de instalación alto. Las cookies de sesión robadas tienen menos fluctuaciones.

Una cookie de sesión robada tiene muchas más posibilidades de hacerse con el sitio y una detección significativamente menor.

Si una cookie aún no ha caducado (2 días por defecto, 14 días para el «Recuérdame») la probabilidad de éxito es casi del 100% ya que el núcleo de WordPress no tiene ningún mecanismo de protección contra el robo de sesiones.

¿Cómo roban las cookies de sesión?

Un atacante roba directamente las cookies de autenticación/sesión de WordPress después de que un usuario inicia sesión. Esto puede suceder en el dispositivo local. El usuario puede tener un virus o un ladrón de información en su dispositivo local que roba la cookie de autenticación.

Esto también se conoce comúnmente como ataque «Pasar la cookie» y es particularmente desagradable ya que evita todos los tipos de protección de autenticación, como la identificación doble o las claves de acceso, sin requerir siquiera el nombre de usuario o ID de usuario.

Se han visto casos en los que después de que los delincuentes informáticos tienen una cookie de sesión válida, la actualizan automáticamente accediendo temporalmente al sitio, requiriendo autenticación, dentro de ese período de vencimiento, ampliando así la caducidad de la cookie de sesión por otras 48 horas o 14 días.

¿Cómo me protejo del robo de cookies de sesión?

Si quieres protegerte del robo de cookies de sesión, a pesar de su tremenda eficacia, hay algunas medidas que puedes tomar:

- No uses un usuario administrador para varias personas, crea un administrador para cada usuario que necesite los permisos, para así forzar a crear varias sesiones de administración distintas.

- Acostúmbrate SIEMPRE a cerrar tu sesión cuando termines de administrar una web WordPress, no cierres simplemente la ventana o pestaña del navegador, las cookies siguen ahí si no cierras sesión.

- Elimina cualquier cuenta de administrador que no esté activa, aunque sea temporalmente, si hace falta ya volverás a crear una nueva.

- Fuerza la desconexión de las sesiones de manera regular y periódica.

- No actives la casilla de «Recuérdame» al acceder a WordPress, para que la sesión dure como mucho 2 días, en vez de 14.

- Bloquea todas las direcciones IP que no tenga sentido que se conecten a tu web, como IPs de servicios de empresas de hosting o similares.

- Bloquea los agentes de usuario sospechosos o claramente peligrosos, mucho más eficaz que el bloqueo por IP, ayudándote de cortafuegos como el 7G.

- Añade las principales cabeceras de seguridad para, entre otras cosas, no verte afectado por las vulnerabilidades de los navegadores.

- Configura el navegador para que borre las cookies.

Además, no dejes de protegerte del resto de vulnerabilidades (credenciales comprometidas y/o plugins y temas vulnerables):

- Mantén todo actualizado y legal.

- Usa la doble verificación para todo.

- No uses combinaciones de usuarios, emails o contraseñas ya comprometidas, por mucho que te gusten.

- Activa un buen plugin de seguridad para WordPress.

- Realiza un mantenimiento profesional de tu sitio WordPress.

- ¡EXTRA! – Sigue las noticias sobre seguridad de Ayuda WordPress.

- ¡EXTRA! – Ante la duda, contrata especialistas en seguridad WordPress.

¿Te quedan dudas?, estoy deseando leerte (abajo) en los comentarios 😉

¿Te gustó este artículo? ¡Ni te imaginas lo que te estás perdiendo en YouTube!

Muy interesante, gracias por la info, me encanta el tema de la seguridad y no había pensado nunca en esta posibilidad.

Gracias por quitarnos los pájaros a algunos que nos creemos expertos en WordPress por haber hecho alguna web (arrastrar y pegar)

Te escuche algo en el Webinar de ayer, pero no lo tenia claro. Empezaremos a investigar

Gracias

Sorprendido me hallo!!! Gracias por la información, Fernando. Tomo nota de cada una de las medidas que planteas para darles una vuelta.

Un saludo.