Como seguramente ya sabrás, uno de los plugins de seguridad que más recomiendo es iThemes Security, anteriormente conocido como Better WP Security (sinceramente, me parecía mejor nombre, no se porqué lo cambiaron), y es que es una completa suite de herramientas de seguridad, que cubre las necesidades de cualquier web profesional, y estoy hablando de la versión gratuita.

Hay otros plugins de seguridad similares, pero la mayoría no ofrecen tantas herramientas de seguridad ni tan buenas en su versión gratis.

Tiene muchas virtudes, y por supuesto está totalmente en español, para mi un básico a la hora de recomendar plugins a clientes. Pero vamos a ver cómo configurarlo correctamente, que es el mejor modo de saber para qué sirve este plugin de seguridad para WordPress y cómo lo hace.

Instalación

Cómo no, se instala como cualquier otro plugin WordPress, está siempre destacado en los plugins populares del instalador de plugins de tu WordPress, pues tiene más de un millón de instalaciones activas, y siempre está actualizado.

Asistente de configuración

Nada más instalarlo y activarlo ve al nuevo menú llamado Seguridad, donde de momento solo encontraremos, y nada menos, su asistente de configuración.

Antes de la versión 8.0 no había un asistente de configuración, solo unos ajustes básicos iniciales, pero desde esta versión el plugin ha recibido un rediseño completo, en el que el asistente es absolutamente imprescindible, pues te facilita configurar toda la seguridad de tu sitio de manera sencilla.

Si no ejecutas el asistente luego tendrías que investigar en distintas secciones de ajustes del plugin para encontrar las configuraciones de seguridad, y sin un orden lógico.

Así que en este caso el asistente de configuración no es algo opcional, sino prácticamente imprescindible para una buena configuración del plugin.

Es posible encontrar de nuevo los ajustes del asistente, pero te aseguro que te costará encontrar algunos, a pesar del buscador que tiene el plugin, y de hecho algunos ajustes no estarán disponibles porque requieren que esté activo algún módulo que no se activó en el asistente.

Dicho esto, vamos a por los distintos pasos del asistente de configuración de iThemes Security.

Tipo de sitio

Este asistente propone realizar una serie de ajustes rápidos dependiendo del tipo de web: comercio electrónico, red de sitios, web de organización sin ánimo de lucro, blog, porfolio o catálogo.

Puedes saltarte este asistente de configuración, pero como comienzo te recomiendo usar alguna de las plantillas de tipo de web, pues te ahorrarás configurar unos cuantos ajustes, aunque luego siempre podrás acceder a todos los demás ajustes, da igual lo que eligieses en este asistente.

Sitio propio o para cliente

Da igual el tipo de sitio que elijas, el siguiente paso del asistente te preguntará si estás configurando el sitio para ti o para un cliente, y este paso es importante, pues si eliges para el cliente posteriormente te preguntará si quieres que pueda configurar los ajustes de seguridad, entre otras cosas.

Usuarios de los clientes

Y, si me hiciste caso, y es un sitio para un cliente, el siguiente paso te pide que selecciones qué usuarios son los asignados a tu cliente, agrupándolos para que sea posteriormente más fácil gestionar sus permisos.

Perfiles con permisos para gestionar la seguridad

El siguiente paso, que sería el primero si elegiste antes que era un sitio propio, es el de especificar qué usuarios van a poder administrar todos los ajustes del plugin, estando tu usuario activo por defecto.

¿Los clientes podrán configurar la seguridad o no?

A continuación, si es un sitio para clientes, el asistente te preguntará si les permitirás administrar los ajustes del plugin. Mi consejo es que si vas a llevar tú el mantenimiento de la web no lo permitas, y si les entregarás la web tras tu trabajo sí lo actives.

Perfiles de usuario de los clientes

En el siguiente paso debes seleccionar en qué perfiles de usuario de WordPress están los usuarios de tus clientes.

Refuerzo de contraseñas

En la siguiente pantalla entramos ya en materia de seguridad, pues deberás elegir si quieres forzar contraseñas fuertes a los usuarios. Mi consejo es que sí, que lo actives, pues aumenta los requisitos de contraseñas de WordPress.

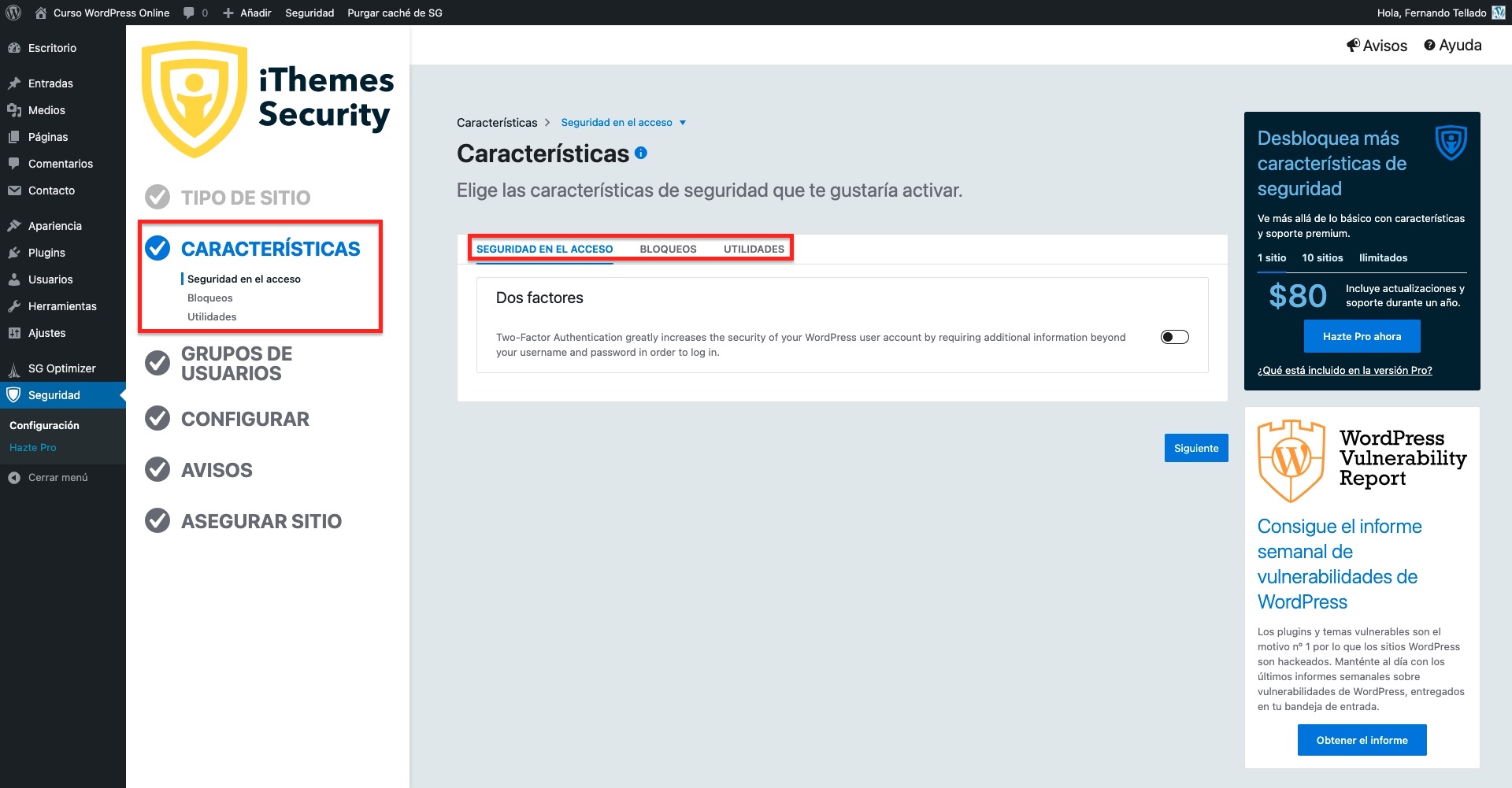

Identificación de 2 factores, ataques de fuerza bruta y seguridad Pro

Tras este paso entramos de lleno en las características de seguridad.

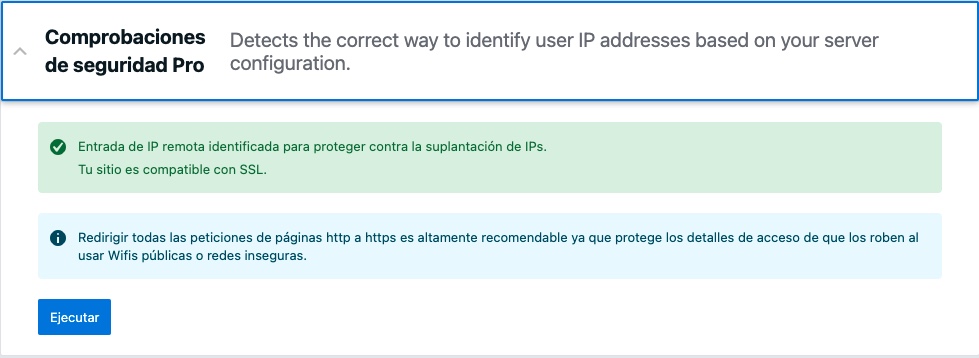

Consta de 3 pasos en los que debes decidir sobre la seguridad en la pantalla de acceso, en concreto si activar la protección en dos factores, si aplicar una política de bloqueos frente a ataques, y por último si quieres activar seguridad adicional (Pro) detectando la configuración e IPs del servidor, para añadir reglas que te protejan de ataques.

Mi consejo es que actives todo.

En concreto, la identificación en dos factores es la mejor seguridad en el acceso, pues requiere doble verificación y 3 datos:

- Tu nombre de usuario o correo electrónico

- Tu contraseña

- La verificación en un dispositivo móvil o por correo electrónico de un código de un solo uso

Una vez actives la identificación en 2 factores cada usuario en su perfil podrá revisar el código QR para activar la aplicación, la clave secreta y los códigos de identificación.

En el caso de los códigos de identificación apúntalos, porque solo te los mostrará una vez.

En cuanto a la protección ante ataques de fuerza bruta, creo que no hay más que decir, actívalo sí o sí.

Por último, las comprobaciones de seguridad Pro no significa que tengas que pagar por la versión de pago del plugin, sino que al activarlas se añade una herramienta de protección adicional basada en la configuración de tu servidor que posteriormente podrás ejecutar.

Grupos de usuario

Vistas las características principales de seguridad llegamos a la configuración de grupos de usuarios.

Lo más recomendable, especialmente si ya configuraste antes el grupo de clientes o similar, es que uses los grupos por defecto, en caso contrario tendrás que crearlos y asignarles configuraciones de seguridad.

Pero da igual lo que selecciones, en la siguiente pantalla tienes la posibilidad de configurar cada grupo, bien sean los ya creados como los que tú generes personalizados.

En la pantalla de configuración mis ajustes recomendados para clientes sería esta:

- Gestionar iThemes Security – Desactivado (si vas a gestionar tú la web, en caso contrario activado)

- Permitir la creación de escritorios – Desactivado (es una personalización de la interfaz innecesaria)

- Contraseñas seguras – Activado

- Rechazar contraseñas comprometidas – Activado (sistema de comprobación de si los correos electrónicos de los usuarios están en listas de emails comprometidos en brechas de seguridad en otras webs – muy recomendable)

- Omitir asistente de dos factores – Desactivado (facilita la configuración de la identificación en 2 pasos)

- Contraseñas de aplicación – Activado (método más seguro de acceso incluido en WordPress)

Aquí la tienes:

La opción de rechazar contraseñas comprometidas en brechas de seguridad conocidas es especialmente potente, e impedirá a un usuario utilizar contraseñas que se sabe han sido vulneradas en ataques en otras webs.

Siguiendo con los ajustes según el grupo de usuarios, si hablamos de la configuración recomendada para el administrador que gestione la seguridad y configure el plugin, los ajustes serían estos otros:

- Gestionar iThemes Security – Activado

- Permitir la creación de escritorios – Activado

- Contraseñas seguras – Activado

- Rechazar contraseñas comprometidas – Activado

- Omitir asistente de dos factores – Desactivado

- Contraseñas de aplicación – Activado

Que sería como ves en esta otra pantalla, la siguiente en el asistente de configuración de iThemes Security:

A continuación el asistente te irá pidiendo que configures estos ajustes para cada uno de los demás perfiles de usuario existentes en tu instalación de WordPress, y mi consejo es que les apliques la misma configuración que para el grupo de clientes, salvo que quieras permitir alguna configuración adicional a algún perfil, por ejemplo a los editores. Tú decides.

Y con esto hemos terminado la configuración de grupos.

Ajustes globales

En este punto llegamos a los ajustes globales de seguridad, en cuya primera pantalla tendremos la recomendación de aceptar la configuración realizada por el plugin en base a lo que ya hemos configurado previamente, así que le hacemos caso.

Pero no te apures, vamos a poder revisar estos ajustes en las siguientes pantallas.

Autorización y detección de IPs y servidores

En la primera podemos añadir nuestra IP actual para que conste en la lista blanca, así como cualquier otra IP necesaria para el buen funcionamiento de nuestra web, por ejemplo de CloudFlare o de pasarelas de pago como RedSys.

Lo que sí te recomiendo es cambiar el método de detección de IPs al modo de exploración de seguridad, el más eficaz.

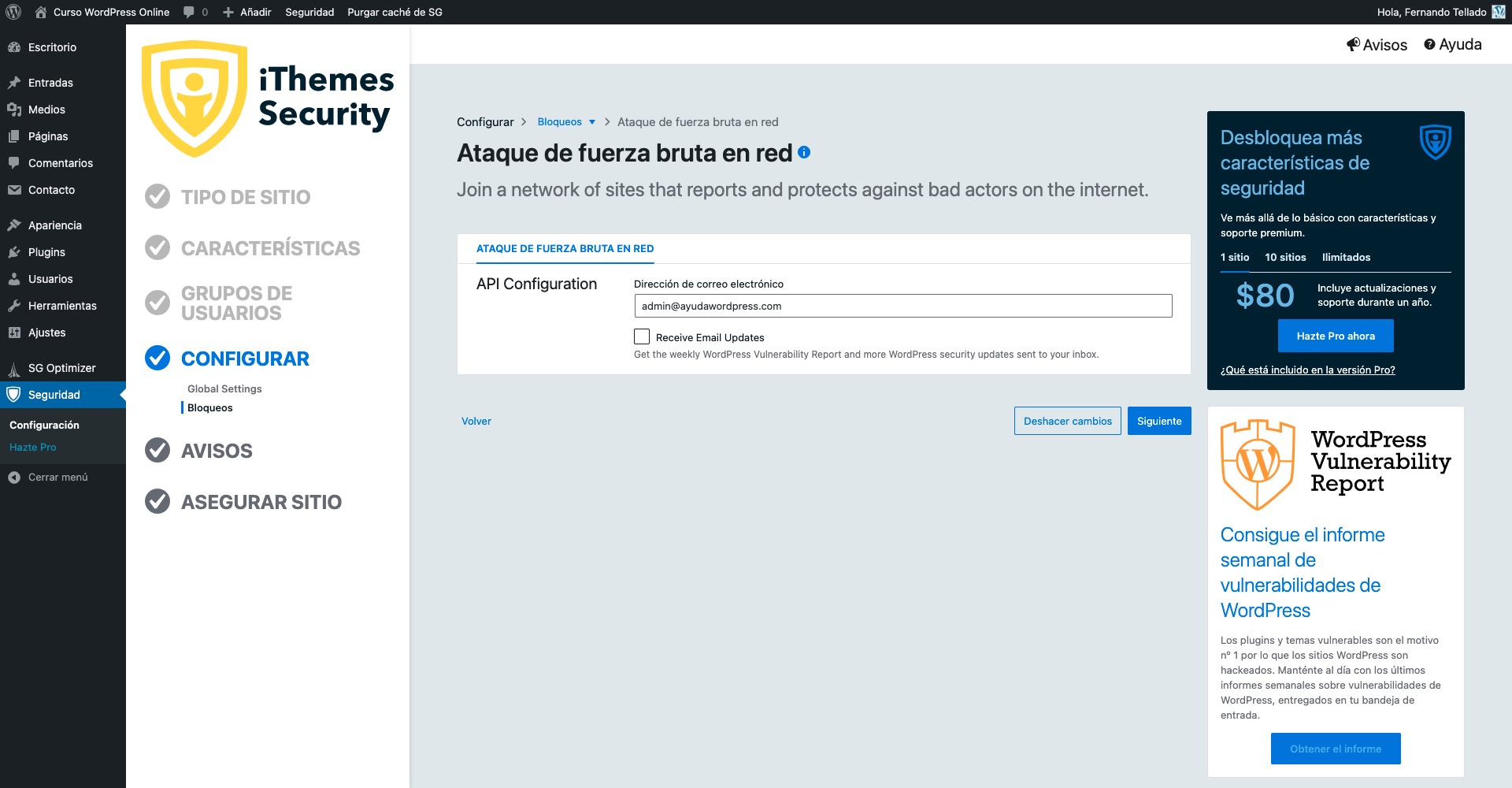

Ataques de fuerza bruta en la red

En la siguiente pantalla puedes elegir con qué correo electrónico te unes a la red de sitios con iThemes Security activo, para que aproveches el conocimiento compartido de otras webs a la hora de bloquear automáticamente IPs o servidores, y de paso, también puedes activar el boletín de seguridad (esto último no te lo recomiendo, es en inglés y aporta poco o nada, en seguridad hay que estar al día, no a la semana).

Es totalmente recomendable unirte a este sistema poniendo tu dirección de correo electrónico pues en caso de que la red de sitios con iThemes Security detecte ataques de fuerza bruta de ciertas IPs o servidores, tu web se aprovechará de este conocimiento compartido y bloqueará a los atacantes detectados en otros sitios.

Centro de avisos

En la siguiente pantalla tienes que (obligatoriamente) poner un correo electrónico por defecto para los avisos, y determinar a quién llegarán.

Es importante que los actives, pues te avisarán de información importante.

Y puedes incluso configurar de cuáles quieres que te avise.

Además de enviar correos electrónicos con los eventos más relevantes.

Y con esto hemos llegado al final del asistente.

Asegurar sitio

En la última pantalla del asistente solo tienes que confirmar, y revisar si quieres, qué ajustes de seguridad se aplicarán según las decisiones que hayas tomado en el asistente.

Según lo que hemos visto en los pasos anteriores debería quedar así:

Si estás convencido simplemente pulsa en el botón de «Asegurar sitio» y, a continuación en el de «Finalizar».

Cuando termines se mostrará esta simpática pantalla, desde la que puedes ir al escritorio de iThemes Security o revisar ajustes.

Truco: En cualquier momento del asistente puedes revisar ajustes de pantallas anteriores haciendo clic en la correspondiente sección del lateral izquierdo.

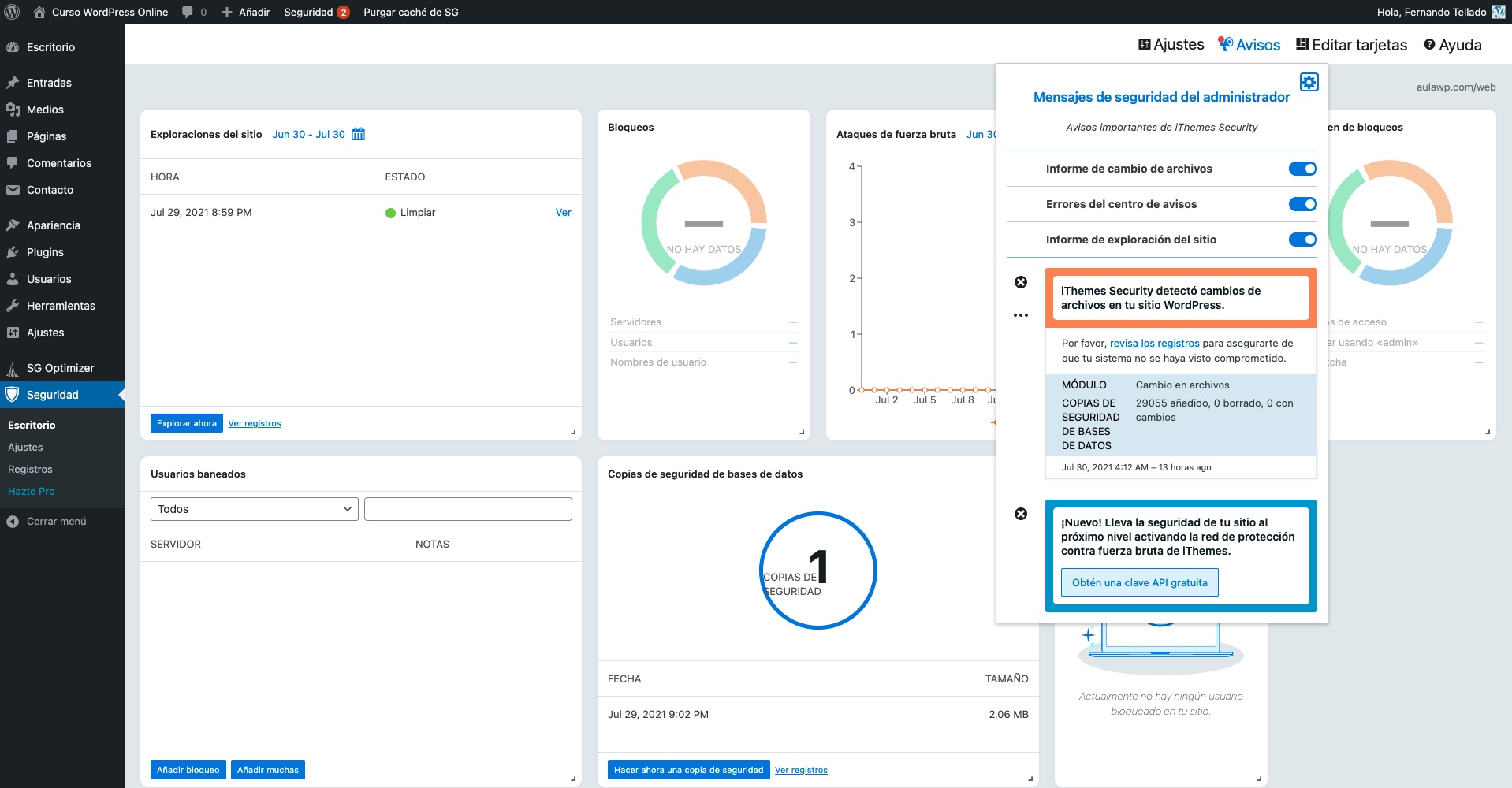

El escritorio de seguridad

En el caso de que te decidas por ir al escritorio de iThemes Security encontrarás una serie de tarjetas con distintos avisos y estadísticas, dependiendo de los módulos que tengas activos.

Estas tarjetas puedes arrastrar y moverlas para cambiarlas de sitio a tu gusto.

Además, desde el enlace de la parte superior puedes añadir u ocultar las tarjetas que quieras.

Pero no solo eso, desde el escritorio tienes algunos botones, como por ejemplo el de realizar exploraciones del sitio.

O también copias de seguridad rápidas de la base de datos.

Ajustes de seguridad

Si en algún momento quieres revisar la configuración de seguridad realizada durante el asistente, o si te saltaste el asistente, puedes acceder a los ajustes de seguridad desde el enlace de la parte superior del escritorio o desde el menú de seguridad del plugin.

Llegarás a una pantalla en la que encontrarás los mismos ajustes y configuraciones que ya hemos visto en el asistente de configuración y algunas más, pudiendo modificarlos si decides hacer algún cambio, añadir algún grupo de usuarios, etc.

Hay mucho que configurar, así que vamos a repasar todos los ajustes…

Seguridad en el acceso – Identificación de 2 factores

Esta sección es especialmente importante, pues vamos a reforzar la puerta de entrada a la administración de WordPress. Y es aquí donde lo recomendable es activar la identificación en 2 factores, o doble verificación. Solo tienes que activarla y, a continuación, pulsar en el icono para los ajustes de la herramienta.

En la siguiente pantalla tienes 2 configuraciones importantes, como son la elección de métodos de verificación en 2 factores, y si quieres desactivar la bienvenida del proceso de configuración de la verificación de dos factores.

Los métodos de verificación en 2 pasos disponibles son:

- Aplicación móvil – El usuario tendrá que instalar una app en su móvil, como Google Authenticator o Authy, y para poder acceder a la web, además de su su usuario y contraseña, tendrá que añadir un código de un solo uso con temporizador desde la aplicación elegida.

- Correo electrónico – Tras introducir usuario y contraseña el usuario tendrá que añadir un código que le llegará por correo electrónico.

- Códigos de identificación de respaldo – Esto es una salvaguarda por si pierdes el móvil, el acceso al mail, o desinstalas la aplicación móvil, y consiste en una serie de códigos de un solo uso, que puedes usar si alguno de los métodos anteriores falla.

Aquí elige el método que prefieras, pero siempre asegúrate de que estén activos los códigos de identificación de respaldo, por si los errores.

En lo que respecta al flujo de configuración, podrías desactivar las instrucciones de bienvenida en el primer acceso pero no te lo recomiendo, siempre es una ayuda para los usuarios, y puedes personalizar el texto según necesidad.

Para finalizar con esta parte, y es algo que debes hacer en cada ajuste de iThemes Security que modifiques, fíjate que en la parte superior de las configuraciones hay un enlace a los grupos de usuarios, pues te recomiendo hacer clic para revisar ajustes de esta característica de seguridad en cada grupo de usuarios, pues hay ajustes adicionales, que puedes personalizar en cada grupo.

Esto es una constante en varios pasos de la configuración del plugin, así que siempre que estés configurando algo, tras guardar los ajustes principales, mira a ver si hay que hacer clic para configurar ajustes adicionales en los grupos de usuarios.

Es más, estos ajustes concretos para grupos de usuarios no tienes otra manera de acceder a ellos, debes pasar por la característica de seguridad para hacerlo.

En la siguiente pantalla de los ajustes de esta característica para grupos de usuarios verás 2 configuraciones adicionales que revisar en cada grupo de usuarios de la lista de la barra lateral izquierda, por si quisieses cambiarlos.

Los ajustes, y mi recomendación, son estos:

- Saltarse la bienvenida de la verificación de dos factores – Desactivado – Es mejor explicar siempre a todos los usuarios un poco el proceso de identificación en 2 factores.

- Contraseñas de aplicación – Activar – Un método de verificación sin comprometer tu contraseña.

Bloqueos

Esta herramienta de seguridad es vital para proteger tu web así que mi consejo es que actives los 3 componentes del módulo:

- Prohibir usuarios – Activar – Para poder bloquear direcciones IP y tipos de usuario.

- Fuerza bruta local – Activar – Protege tu web contra delincuentes que traten de acceder a tu web mediante ataques de fuerza bruta.

- Fuerza bruta en red – Activar – Como te expliqué antes, te unes a la red global de iThemes Security y aprovechas ajustes de bloqueo en caso de ataques masivos.

Una vez actives las 3 herramientas haz clic en el icono de la rueda sobre cualquiera de ellas o en la sección Configurar → Bloqueos de la barra lateral izquierda, lo que prefieras, para configurar los ajustes de cada herramienta de este módulo.

Prohibir usuarios

En los ajustes de prohibir usuarios activa la lista por defecto, que añadirá a tu archivo .htaccess una serie de prohibiciones sobre IPs y agentes de usuario atacantes conocidas.

Además, activa la lista de prohibiciones, y ve añadiendo cualquier agente de usuario, como bots y navegadores falsos, que con el tiempo detectes en tu web.

Fuerza bruta local

En estos ajustes te recomiendo activar la prohibición del usuario «admin», una vulnerabilidad histórica de las instalaciones antiguas de WordPress, en las que siempre el primer usuario se llama así.

Además, puedes configurar la cantidad de intentos de acceso:

- Por servidor – Las veces que un mismo servidor/ordenador/IP puede intentar accesos incorrectos antes de que entre en la lista de bloqueos

- Por usuario – Número máximo de intentos por nombre de usuario antes de bloquearlo.

El último ajuste es para especificar durante cuánto tiempo se bloqueará a los usuarios y/o servidores tras los intentos fallidos.

Las cantidades por defecto son correctas, déjalas así salvo necesidades especiales.

Fuerza bruta en red

En esta pantalla simplemente pon el email principal para que se active si no lo estaba ya desde el asistente de configuración del plugin.

Lo que no te recomiendo es activar las novedades por correo electrónico, es un email semanal que no aporta nada.

Comprobación del sitio

Este módulo, inactivo por defecto, deberías tenerlo siempre activo. Así el plugin te avisará cuando haya cambios en archivos, en ocasiones debido a hackeos, y así podrás estar al tanto, e informar a tus usuarios, de brechas de seguridad.

Es un sistema de detección de cambios en archivos, fundamental para poder revisar si nuestra web está comprometida porque se ha añadido o modificado sin nuestro conocimiento algún elemento de la instalación.

Una vez activa ve a los ajustes de la herramienta haciendo clic en el icono de ajustes de la pantalla o desde el menú lateral izquierdo Configurar → Comprobación del sitio.

Esta pantalla es algo especial. Primero tienes un navegador por los archivos de tu web, y a la derecha una lista de archivos y carpetas que quieras excluir de la exploración.

Para excluir una carpeta o archivo tienes que seleccionarlo y luego pulsar el botón inferior de selección, y se añadirá su ruta a la lista de la derecha.

Para finalizar, también puedes excluir de la comprobación archivos con las extensiones que añadas a la caja de tipos de archivo.

Utilidades

Para finalizar, tenemos una serie de utilidades adicionales, que ya te anticipo que la mayoría no sirven de mucho, o no en la medida en que las ofrece iThemes Security.

Resumiendo, esta es mi recomendación:

- Forzar SSL – Desactivar – Si no tienes otro sistema de forzar SSL puede servir, pero incluso WordPress tiene esta herramienta, y si quieres controlar más aspectos del forzado SSL te recomiendo mejor que uses SG Optimizer de SiteGround, o el mismo plugin Redirection.

- Copias de seguridad de base de datos – Desactivar – Muy limitado, solo permite guardar copias en local o enviarlas por email. Mejor usa un buen sistema plugin de copias de seguridad para WordPress.

- Comprobaciones de seguridad Pro – Activar – Como te expliqué en el apartado de esta guía relativo al asistente de configuración, es interesante activarlo, pues añade comprobaciones adicionales en base a la configuración de tu servidor.

Herramientas de iThemes Security

Desde la pantalla de ajustes puedes acceder, desde un enlace en la parte inferior izquierda (sí, está un poco escondido), a las herramientas de iThemes Security.

Desplegando cada una de las herramientas podrás configurar ajustes muy importantes para la seguridad de tu web.

Identificar IPs del servidor

Pulsa en el botón «Ejecutar» para que iThemes Security identifique la IP de tu servidor y, en base a ella, evite bloqueos involuntarios y otros errores.

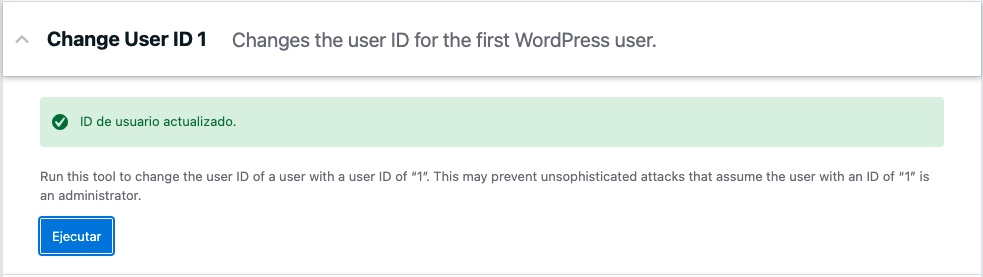

Cambiar el usuario con ID 1

Esta es una vulnerabilidad de seguridad básica de WordPress, por la que el primer usuario, el administrador que hace la instalación, por defecto recibe el ID 1 en la base de datos, y esto lo pueden aprovechar algunos hackers.

Ejecuta esta herramienta para cambiar el ID de este usuario automáticamente.

Advertencia: Si limitaste la configuración de iThemes Security a tu usuario administrador podrías perder los permisos de acceso a los ajustes del tema, así que antes de hacer este cambio asegúrate de que cualquier usuario administrador pueda gestionar iThemes Security en los ajustes de los grupos de usuarios.

Cambiar el prefijo de la base de datos

Otro de los consejos básicos de seguridad es nunca usar el prefijo de las tablas por defecto de WordPress, el wp_, y en este módulo puedes cambiarlo fácilmente.

Siempre haz copia de seguridad de la base de datos antes pero es bastante seguro el cambio.

Salvo que el archivo wp-config.php o la base de datos estén protegidos contra escritura el cambio es automático y sin dolor.

Comprobar permisos de archivos

Esta herramienta simplemente lee los permisos de escritura de capetas y archivos de tu instalación de WordPress, para que tomes mediadas en caso necesario en el módulo de Ajustes del sistema que veremos más adelante.

Así que pulsa el botón para comprobar el estado actual, si hay alguna advertencia luego la solucionaremos, para conseguir poner todo en verde.

Reglas de configuración del servidor

Esta herramienta te puede mostrar 3 posibles estados:

- Que no haya que escribir ninguna regla.

- Que haya reglas que escribir.

- Visualización de las reglas escritas en el archivo

.htaccess

Esta herramienta principalmente sirve para visualizar las reglas aplicadas por iThemes Security en el archivo .htaccess para proteger tu web, en base a la configuración y ajustes que hayas activado.

La mayoría de estas reglas se configuran en los ajustes del sistema, que veremos más adelante.

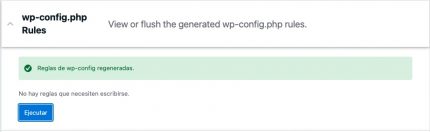

Reglas de wp-config.php

Igual que la herramienta anterior, pero en este caso aplicable a reglas que el plugin añade al archivo de configuración de WordPress, wp-config.php.

De nuevo es un visualizador y poco más, estas reglas se aplican desde los ajustes de WordPress del plugin, que también veremos más abajo.

Cambiar SALTs de WordPress

Esta herramienta permite cambiar al instante los SALTs del archivo wp-config.php de WordPress, con el resultado de que se fuerza la desconexión de todos los usuarios conectados (tú incluido).

Útil cuando sospechas que ha habido accesos no deseados y necesitas echar a todos par aplicar alguna restricción temporal (como el Modo de reposo).

Comprobaciones de seguridad Pro

Si activaste esta herramienta en las características (módulos) de iThemes Security aquí puedes ejecutarla, aplicando ajustes relevantes para la seguridad de tu web, además de consejos para mejorarla.

Ajustes avanzados de seguridad

Otra de las características casi ocultas, pero muy importante, son los ajustes avanzados de iThemes Security.

Para acceder a estos ajustes tienes un enlace en la página de ajustes del plugin.

Hay 3 secciones en estos ajustes:

- Ajustes del sistema – Configuraciones para aumentar la seguridad, restringiendo el acceso a archivos y la ejecución de PHP en tu servidor, para reducir vulnerabilidades en la subida de archivos, sobre todo.

- Ajustes de WordPress – Aquí puedes mejorar la seguridad quitando la posibilidad de editar archivos desde el escritorio de WordPress, y limitando el modo en que las APIs y los usuarios acceden a tu web.

- Ocultar escritorio – No es el método de seguridad ideal para el acceso a WordPress pero te quitará muchos intentos de ataque por fuerza bruta a las URLs habituales desde las que acceder a la administración de WordPress.

Interesantes ¿no? Vamos a ver cada sección en detalle…

Ajustes del sistema

Este módulo tiene todos sus ajustes inactivos por defecto, y ya tardas en activarlos pues hay ajustes importantísimos para asegurar WordPress que debes activar sí o sí.

Aquí te hago resumen de lo que debes activar o no y el motivo:

- Acceso a archivos

- Proteger los archivos del sistema – Activo: Protege los archivos de sistema mediante reglas de .htaccess.

- Desactivar la navegación de directorios – Activo: Es una regla básica de seguridad que actualmente casi todos los hosting tienen pero por si acaso actívalo.

- Ejecución de PHP

- Desactivar PHP en uploads / plugins / temas – Activo : Añade un archivo

.htaccessa las carpetas de plugins, temas y subidas (donde se alojan las imágenes y documentos que subes) para que no se pueda ejecutar PHP desde ellas. Y sí, los plugins y temas siguen funcionando (me lo preguntan mucho)

- Desactivar PHP en uploads / plugins / temas – Activo : Añade un archivo

O sea, ponlo como en la siguiente captura y guarda los cambios:

Ajustes de WordPress

Aquí tenemos otro módulo que es importante que revises para reforzar la seguridad de WordPress, sobre todo porque todos sus ajustes están configurados inseguros por defecto.

Mi recomendación de configuración segura de este módulo es la siguiente:

- Editor de archivos – Desactivar: Desactiva el editor interno de WordPress de plugins y temas, además del editor de archivos de Yoast SEO y otros plugins. No desactiva el CSS adicional del personalizador. Es común que los hackers primero accedan y luego traten de escalar permisos para usar estos editores para inyectar código.

- Acceso a la API

- XML-RPC – XML-RPC desactivado : Si no usas la aplicación móvil de WordPress, JetPack o los pingbacks (el ajuste recomendado) harás bien en desactivar esta vieja vulnerabilidad de WordPress.

- Múltiples intentos de autenticación por petición XML-RPC – Desactivar: Aunque tengas activo XML-RPC desactiva esto siempre.

- API REST – Acceso restringido: Aunque alguna aplicación use la REST API, restringe el acceso para que se requiera un usuario conectado.

- Usuarios

- Acceso con dirección de correo electrónico o nombre de usuario – Solo dirección de correo electrónico: Aunque WordPress permite acceder con el usuario o el correo es más seguro permitirlo solo con el correo electrónico, siempre tiene caracteres especiales y son más largos que el nombre.

- Forzar alias único – Activar: Evita usar el nombre de usuario como alias y así no dar pistas a los hackers.

- Desactivar archivos de usuario adicionales – Desactivar: Si un autor no tiene artículos publicados no genera su archivos de autor para no dar pistas a los hackers.

De nuevo, mi configuración recomendada para una mayor seguridad es como la de esta captura:

De todos modos, si alguna aplicación deja de funcionar porque necesita mayor acceso a la API, o hay usuarios que no se aclaran con tener que acceder de manera diferente, puedes cambiar algún ajuste según necesidad, pero siempre conociendo las connotaciones de seguridad que te he explicado antes.

Ocultar escritorio

Esta herramienta sirve para ocultar el acceso mediante wp-login.php o wp-admin, cambiando la dirección por defecto para acceder a WordPress por una a tu elección.

Aunque la mejor herramienta para asegurar el acceso es la identificación en 2 factores, esto suma, ahorrándote una buena cantidad de intentos de acceso automatizados mediante fuerza bruta, y de paso añades una capa de personalización a tu sitio.

Simplemente actívalo y elige los slugs (URLs) de acceso y registro que quieras en vez de las por defecto de WordPress.

También puedes activar una redirección personalizada para los usuarios/bots que intenten acceder por las URLs habituales de WordPress. Puedes poner una URL completa o un slug de tu web.

La acción de acceso personalizada solo deberás añadirla si algún plugin la requiere.

Configurar – Ajustes globales de seguridad

Una sección que se queda a medio configurar por mucho que repasemos todos los ajustes e incluso el asistente son los ajustes de seguridad de la sección de configuración, y no debes dejar de revisarlos, pues hay algunos ajustes de seguridad realmente importantes.

Vamos a repasar la configuración recomendable en cada ajuste…

- Escribir en archivos – Activar – Imprescindible que permitas a iThemes Security poder añadir reglas a los archivos de configuración de WordPress (

.htaccessywp-config.php), sino la mayoría de tus ajustes y configuraciones no tendrán efecto. - Bloqueos

- Minutos de bloqueo – Tiempo durante el que cualquier usuario no podrá acceder tras varios intentos fallidos – Recomendado: No menos de 5 minutos.

- Días a recordar los bloqueos – Cuantos días el plugin recuerda un usuario/servidor bloqueado y no le permitirá acceder – Recomendado: Mínimo de 1 día.

- Prohibir la reincidencia – Activar – Si el plugin debe añadir una IP a la lista de bloqueos tras superar un umbral de reincidencia.

- Umbral de prohibición – Recomendado un máximo de 3.

- Mensajes de bloqueo – Aquí puedes personalizar los mensajes que verán los usuarios cuando el plugin les bloquee el acceso cuando falle – Recomendado: Explicar bien cada caso, para ayudar a usuarios normales, los bots y hackers ni siquiera leerán los mensajes.

- Servidores autorizados

- Autorizar automáticamente servidores temporalmente – Activar – Añade una lista de las direcciones IP que quieras autorizar para que no las bloquee el plugin por error. Buenos ejemplos son tu propia IP o las de servicios que lo requieran.

- Registro

- Cómo deberían guardarse los registros – Aquí configuramos dónde almacenar los registros de la actividad de iThemes Security – Recomendado: Solo base de datos.

- Días a guardar los registros en la base de datos – Procura no almacenarlos muchos días o crecerá mucho el tamaño de tu base de datos – Recomendado: 15 días máximo.

- Detección de IP – Aquí eliges el método que usará el plugin para la detección de IPs – Recomendado: Exploración de seguridad.

- Retoques de la IU

- Ocultar menú de seguridad en la barra de administración – Por defecto hay un menú de seguridad en la barra de menú de admin, casi siempre innecesario, salvo si desactivas los avisos por correo electrónico para cambios de archivos. Recomendado: Activar para ocultarlo.

- Activar informe de grado – Activar – Al activarlo podrás ver una especie de valoración de la seguridad de tu sitio en el escritorio de seguridad.

Por si te queda alguna duda aquí tienes unas capturas con las configuraciones recomendadas de estos ajustes globales, en el mismo orden de la lista.

El centro de avisos

Aunque en un principio ya configuramos el ajuste básico para los avisos, a medida que vayas activando módulos y configurando ajustes se crean nuevas opciones de avisos, tanto al administrador como a los usuarios, así que es conveniente que, cuando termines de configurar el plugin, te pases por el centro de avisos y lo revises, pues habrá con toda seguridad ajustes interesantes de configurar.

Lo primero, nada más acceder, es la posibilidad de cambiar el email del remitente de los avisos por correo electrónico de incidencias y amenazas diversas.

Si no pones nada, si lo dejas en blanco, se usará el de administración, salvo que quieras poner otro, un falso por ejemplo, para que no contesten.

A continuación debes decidir quién recibirá los avisos de seguridad, y te recomiendo que lo limites a los administradores, o mucho mejor a quien sepa realmente tratar este tipo de avisos de seguridad, normalmente el responsable técnico o de mantenimiento de la web, o en su defecto tú, si eres el administrador.

Guarda los cambios y vamos a repasar qué más podemos configurar en el centro de avisos.

Lo siguiente es si queremos recibir avisos cuando se bloquee a un usuario o IP, y mi consejo es que no lo actives, pueden ser muchos los correos que se reciben y, en esto como en todo, muchos avisos terminan siendo igual de útiles que ningún aviso, pues se termina por no prestarles atención, perdiendo sentido la herramienta.

Diferente es el caso de los avisos en caso de cambio de archivos, que suele ser tan relevante para la seguridad que mi consejo es que los actives.

Puede que recibas un correo tras actualizar tú mismo un plugin o el mismo WordPress, pero no es tan frecuente como con los bloqueos, y siempre conviene revisar los cambios en archivos.

Los correos de avisos de cambio en archivos te llevarán a un registro de los archivos que hayan cambiado.

Y también puedes revisarlos posteriormente en el registro del plugin.

Por último, terminamos con la configuración de los mensajes que llegarán a los usuarios para activar y confirmar la identificación de dos factores por correo electrónico.

Lo importante aquí es que sean mensajes claros, que el usuario comprenda fácilmente, para poder completar el proceso de verificación en el acceso.

Módulos de pago

Además de los módulos anteriores, gratuitos, también puedes acceder a módulos de pago desde 48$ al año, estos son los más interesantes:

- Dispositivos de confianza.

- Resumen de actualizaciones.

- Perfiles de seguridad por usuario, además de por grupo.

- Soporte personalizado premium.

¿Es iThemes Security el mejor plugin de seguridad para WordPress?

Aunque hay gustos para todo, yo recomiendo habitualmente iThemes Security porque …

- Está totalmente en español (de hecho lo suelo traducir yo mismo)

- Explica todo muy bien, con mucho texto para saber qué haces y por qué

- Tiene todo lo imprescindible

- Ofrece gratis herramientas de seguridad que en otros plugins son de pago

- Lo que hace lo hace todo bien

- Es fácil de configurar (ahora más con esta guía)

Nota: Si notas algo raro en este tutorial desde la última vez que lo revisaste es porque antes de la versión 8 de iThemes Security el plugin era totalmente distinto, y la guía que viste se basaba en la versión anterior. Con la llegada de la versión 8 ha cambiado totalmente el aspecto y herramientas de iThemes Security, así que he tenido que rehacer al completo la guía desde cero. Que es lo que ves actualmente.

Si aún utilizas la versión 7.x de iThemes Security tienes la antigua guía en este enlace.

¿Te gustó este artículo? ¡Ni te imaginas lo que te estás perdiendo en YouTube!

AVISO: Esta publicación hace 3 años o más que no se actualiza. Si es un código o un plugin podría no funcionar en las últimas versiones de WordPress, y si es una noticia podría estar ya obsoleta. Luego no digas que no te hemos avisado. ¡Ah! ¿te sirvió?, pues entonces nada :-)

AVISO: Esta publicación hace 3 años o más que no se actualiza. Si es un código o un plugin podría no funcionar en las últimas versiones de WordPress, y si es una noticia podría estar ya obsoleta. Luego no digas que no te hemos avisado. ¡Ah! ¿te sirvió?, pues entonces nada :-)

Fantástico repaso a las opciones de este plugin. Lo tenía casi como muestra el artículo, salvo un par de cosillas. Esto complementa muy bien con una política de copias de seguridad de la BBDD y de la web.

Grande como siempre Fernando para uno de los grandes plugins de Seguridad, revisaré luego más detenidamente algunas opciones por si acaso.

Un abrazo y gracias.

Tan interesante como todas las aportaciones que haces. ¡Gracias Fernando!. Tengo una duda: ¿es compatible con otro plugins de seguridad…como Wordfence o Sucuri?. Gracias

Ninguno, mejor elige uno porque suelen coincidir en utiiidades

Hola Fernando: En Ajustes globales del plugin vi que tenia seleccionado en “Cómo deberían guardarse los registros de eventos” en la base de datos tal y como recomiendas. Desde hace unos dias se crea un log de 90 Mb diarios que llego a saturar la BBDD de WP y a tener problemas de acceso al panel de control. ¿A que crees que se puede deber esta cantidad ingente de datos? Administro varios WP con este plugin y no me pasa esto. Es desde hace un tiempo a esta parte. Muchas gracias por tua yuda. No sabes como tu blog me ha ayudado !!!

Habría que verlo, cada sitio es un mundo

Hola investigando veo que son errores 404 . Se producen a direcciones de mi dominio antiguas, es decir cuando la web estaba hecha en spip y no en wp. ¿Como puedo evitar que se generen esos accesos a direcciones que no existen? En una hora mas de 2000 intentos. He hecho una captura de la imagen del error aqui https://imgur.com/jFXPv8F

Perdon Fernando, soy el mismo de abajo lo que ocurre es que me he logeado como wordpress org

Bloquea esas IPs desde el panel de tu hosting

Hola Fernando, muchas gracias. Me dijo mi proveedor que lo modificara en .httacces He bloqueado estas IP´s en el propio plugin (servidores y usuarios) que modifica el httacces y parece que ya ha parado el abuso. Hoy a estas horas no llega a 1 mb. Muchas gracias por tu ayuda

Fernando, use este plugin por algunos 3 o 4 meses, y al principio ¡parecia maravilloso! Hasta que un día me empezo a dar conflicto con el w3 cache y luego con el wp super cache. Si usas adsense yo no lo recomiendo, al parecer la minificación genera conflictos al igual que la opción rocket en Cloudflare. Hoy usamos rocket como plugin cache y sucuri.net y la performance es buena.

¿Qué tipo de conflictos? Lo tengo instalado con casi todos los plugins de cache que existen y es la primera noticia que tengo. ¿Y la minimización en qué afecta? Primera noticia

Por ejemplo: Me recusaba usuarios reales en vez de bad bots. Si usas la mayoría de opciones en websites con mucho tráfico el web va muy lento. Tal vez funcione en website pequeños con poca carga en el servidor.

Te animo a desinstalarlo 1 semana y comparar el tráfico con la anterior, y verás lo que te digo. Tal vez sea algo muy particular con el website que lo tenía instalado, no lo se, pero si te diré que las ganancias en google adsense bajaban de 4 a 10% de lo normal con la compresion del JS y el HTML. activado con el w3 cache (no puedo explicarte por eso sucede).

Yo usaba la versión Pro, y si bien la mayoría de opciones funcionan otras generaban problemas. Otro ejemplo: A veces no me dejaba entrar al panel de control, por más que colocará mi IP al whitelist y demás, tenía que renombrar mi carpeta de plugins para entrar.

Cuando activaba el modulo contra fuerza bruta, recibía en un día cientos de e-mails, es lógico que podía desactivar la opción de e-mails, pero yo deseaba saber de donde venian los ataques. Muchos eran falsos positivos.

Como te digo son mis estadísticas comprobadas con algunos webs. Ya hubiera querido yo que ve vaya como tu dices, por que las opciones de seguridad ¡son fantásticas! pero conmigo la experiencia no fue nada buena.

El plugin no evita que hagan escraping de tu contenido (en realidad eso es casi imposible) por que esos bots cambian de rangos de IP automáticamente. Sucuri es superior, tanto que iThemes Security usa la base datos de Sucuri por media una de API que hace un scanner simple de tu website. Además el Firewall de Sucuri es un verdadero Firewall.

Bueno Fernando, espero haberte dado algo de información.

¡Muchas gracias por tu respuesta! Un grande abrazo.

Lo revisaré, pero no me ha pasado nada de eso. Igual es por tus configuraciones y conjunciones de plugins.

Muchas gracias por la amplia información «forense» jeje

Como siempre GRACIAS!

De nada 🙂

Es una pasa ese plugin para proteger nuestro sito worpress, cada modulo es una pasa tenerlo activo.

Gracias por la inf

Un saludo….

Que opinais del plugin All in one security firewall creo que incluso es mas completo que este.

Que experiencia teneis con el?

Gracias.

Me parece incompleto y errático

Hola… En primer lugar gracias por el tutorial… Tras configurarlo siguiendo los pasos, no me permite loguearme… Se que es el plugin, pues puedo loguearme si lo desactivo… Tras introducir las claves de acceso vuelve a cargar la página de login, sin mostrar ningún mensaje… y tras 3 intentos me bloquea durante 15 minutos, tal como está establecido… ¿Alguna idea de la causa? ¿Algún consejo? ¿Quizá desinstar y volver a comenzar?

Gracias de nuevo… Abrazo…

Finalmente he recurrido a la solución universal: he vuelto a instalarlo…

Paz…

Enhorabuena Fernando por esta Fantástica Guía de este plugin imprescindible para WordPress!

Como duda, quería preguntarte si es normal que al tener la «advertencia de cambio en archivos» activada, te lleguen cada 2×3 emails avisando cambios en css, js, plugins, etc..

Es que es un poco tedioso recibir tanto email…

Muchas gracias!

Saludos!!

Sí, es normal, hay muchas actualizaciones y cambios, prueba a añadir excepciones por carpetas, etc

Ya, pero es que según veo, llegan muchísimos emails de un montón de plugins y carpetas. Y digo yo que para permitir tanta carpeta, no activo esa opción mejor…

Sobre la opción de los permisos de archivos, si «blindamos» el htacess, el plugin Wprocket nos da el aviso de que necesita permisos de escritura… No desaparece el mensaje si no dejamos el htacess con permisos 644.

Pues mal por WP Rocket, además de que no es normal que siga avisando cuando ya ha modificado el .htaccess, yo avisaría a los creadores, es un fallo

Pues vaya!

Bueno de todas formas como voy a reemplazar todas las instalaciones donde tengo WP Rocket al nuevo Litespeed Caché que dicen que va mejor, pues no tendré este problema se supone, en los hostings donde lo soporta claro.

Muchas gracias por todo Fernando ;D

Hola!

¿Qué opinas sobre Wordfence? Yo lo conocí aqui y me parece buen plugin y ha avanzado mucho desde que apareció.

Gracias!

para mi gusto se ha quedado atrás, no bloquea xml-rpc ni da la opción, consume muchos recursos y llena la base de datos de roña, además de que no está preparado para traducción ni lo pretende

Muchas gracias Fernando! La verdad es que lo veía bastante bien y actualizado pero he estado un tiempo despegado de WP y me he perdido cosas. Lo bueno es que si quiero cambiar no hay problema porque creo que limpia bien la BBDD al quitarlo

Genial Fernando! Ya lo he cambiado por wordfence. La verdad es que wordfence quizás tiene una interfaz más molona con gráficos y más configuraciones de firewall pero he visto que este tiene muchas más opciones como ocultar la administración que es muy interesante. Mil gracias!

Hola Fernando:

En Ajustes de WordPress/Acceso recomiendas «Solo dirección de correo electrónico»y, efectivamente es más seguro configurarlo así. Sin embargo, en WooCommerce, el campo de acceso en ‘Mi cuenta‘ permite elegir «Nombre de usuario o correo electrónico». Esto confunde a los clientes que intentan entrar con su usuario y no pueden, ya que iTemes está configurado solo para correo electrónico. ¿Cómo le cambias el texto a ese campo para quitar «Nombre de usuario»? Gracias.

Buen apunte Jesús.

En una tienda online debes pensar en los usuarios primero, así que sería la excepción, y proteger/les con otras medidas.

Hola Fernando. El caso que la página amigable 404.php me ha desaparecido desde que active el plugins. Ahora manda todas las solicitudes no encontradas a la página de inicio, perdiendo mucho diseño css de la misma. ¿Cómo puedo recuperar la redirección correcta a la página amigable 404? Gracias de antemano. Saludos.

Indicando en ese ajuste la URL exacta a dónde quieres enviar a los usuarios

Hola Fernando:

iThemes o Wordfence, cuál recomiendas?

Saludos desde Chile

Ahora mismo iThemes sin duda alguna

Gracias, seguí tus consejos de configuración de iThemes, pero tengo una duda, a pesar de ocultar el escritorio hice la prueba y todavía se puede acceder desde http://www.midominio.cl/wp-login

¿Por qué se produce esto?

Seguramente por la cache del navegador . Vacia todas las caches

Ese era el problema, gracias nuevamente.

El plugin es maravilloso y el tutorial ideal para conocer todos sus parámetros. Lo malo es que en algunos apartados (como en ajustes del sistema) me sale un mensaje de error que dice que no se puede escribir en htaccess por problemas de permisos. En el hosting me dicen que los permisos estan dados y que en todo caso es un problema de la aplicación. ¿alguna idea de como solucionar esto?

Hola, muchas gracias por el tutorial de configuracion!

Soy bastante nueva en el tema de seguridad y en el punto de «Banear agentes de usuario» ofreces una lista…¿recomiendas añadir todos esos robots a la lista? Y en ese caso, es copiar y pegar el nombre del robot malicioso de la lista? Quizás sea una duda absurda pero prefiero asegurarme.

Gracias!!

Sí, sin problema 😉

Gracias Fernando.

Desde que lo instalé y configuré tengo problemas con el pago de woocommerce, se realiza correctamente, Redsys lo cobra pero mi panel sigue diciendo «pendiente de pago» y termina por pasar a «cancelado».

Me indican que da un error 403 y eso me hace pensar que sea alguna de las configuraciones de iThemes. ¿Se te ocurre cual puede ser?.

Mil gracias

Saludos

Hola,

necesito vuestra ayuda.

Al ir a hacer unos cambios en la web, me he dado cuenta de que me ha desaparecido la opción apariencia>editor, que lo uso para Google Analitics. Lo último que he instalado es iThemes Security, no se si tendra que ver, aunque he leido algo parecido por ahi.

Probablemente sea cosa de poco, pero es mi primera web y cualquier cosa se me hace un mundo.

Teneis idea de que opcion o modulo del iThemes Security es la que me esta anulado la edicion?

Gracias de antemano.

Claro, es eso, es uno de los ajustes de WordPress de iThemes Security que activa por defecto y desactiva el editor de archivos en el admin.

Hola muy completo el tutorial, me gustaría comentarte porque al activar el Ithemes Security y guardar las opciones en Global Seting s me da este error: An unknown error prevented the request from completing as expected. This could be due to a plugin/theme conflict or a server configuration issue.

Antes tenia instalado el Wp Rocket y no daba error ahora con el W3 Total Cache me da ese error, esposible que sea por este plugin? Gracias

Se me olvidaba tambien tengo activo tu plugin Mejoras y optimizaciones WPO, puese ser por eso? Gracias

Por este no creo, lo tengo activo con el iThemes Security sin problemas. Ahora bien, a veces el orden importa, yo activaría siempre el plugin de seguridad el último

Esta genial, lo acabo de activar según tu guía en una instalación nueva. Gracias Fernando

Hola, que tal, me va genial con el plugin, pero desde que lo uso empece a tener problemas con Site Kits de google, me da el siguiente error

site kits The response is not a valid JSON response.

tengo la configuración que tu recomiendas, gracias

Deberías reactivar la API en los ajustes de WordPress de iThemes Security por si fuese eso

Hola Fernando

Muchas gracias por tu artículo!

Te quería consultar sobre el significado de este error que ya viene avisando hace unos días y si serías tan amable de indicarme como solucionarlo:

Centro de avisos Error El envío de Boletín de seguridad ha fallado hace 2021-07-17 22:55:50 – 16 horas 207.46.13.19 Ver detalles

Centro de avisos Error El envío de Boletín de seguridad ha fallado hace 2021-07-17 22:55:48 – 16 horas 207.46.13.19 Ver detalles

Centro de avisos Error El envío de Boletín de seguridad ha fallado hace 2021-07-16 13:18:58 – 2 días 34.217.75.28 Ver detalles

Centro de avisos Error El envío de Boletín de seguridad ha fallado hace 2021-07-16 13:18:56 – 2 días 34.217.75.28 Ver detalles

Centro de avisos Error El envío de Bloqueos en el sitio ha fallado hace 2021-07-15 13:23:32 – 3 días 217.138.192.221 Ver detalles

Espero comentarios

Muchas gracias

Saludos

No he visto nunca ese error pero, como no puedo ver los detalles, si se refiere únicamente a los envíos de boletines puedes hacer básicamente 2 cosas:

1. Desactivar los emails totalmente, en la sección correspondiente de los ajustes (paz de espíritu que ganas)

2. (RECOMENDADO) Configurar los envíos de email de tu web mediante SMTP, porque si te pasa eso con iThemes es posible que pase con más cosas. Aquí expliqué cómo hacerlo:

https://ayudawp.com/wordpress-no-manda-emails/

Muchas gracias por tu respuesta Fernando

Este es el detalle de uno por ejemplo:

Módulo Centro de avisos

Tipo Error

Copias de seguridad de bases de datos Fallo al enviar el aviso

Aviso Boletín de seguridad

Error Could not instantiate mail function.

Marca temporal 2021-07-17 22:55:50

Servidor 207.46.13.19

Lo dicho, prueba con un SMTP

Excelente guía, y que bueno que la actualizaste porque en la nueva versión no encontraba las opciones que necesitaba, cambiaron toda la interfaz.

Pero del todo, y no solo eso, quitaron funcionalidades y añadieron otras, y todo configurado totalmente distinto

Muchas gracias Fernando. No uso este plugin (utilizo otro gratuito) pero casi me dan ganas de probarlo.

Este es de los mejores gratuitos, pronto haré una comparativa 🙂

I hate this plugin, new UI bad, I had move to WP-Cerber.

If you want a better – and more simple to setup – option You can test SG Security or All in one Security.

Hola Fernando, hay alguna forma de iniciar el asistente de configuración, yo tengo instalado Ithemes Security y no me sale la opción.

Gracias.

Desinstalando y volviendo a instalar

Hola Fernando,

Suelo usar WP Cerber como plugin de seguridad, pero iThemes tiene muy buena pinta ¿Qué te parece WP Cerber? ¿Podría ser una alternativa iThemes?

¡Un saludo y gracias!

Lo probé hace algunos meses y, salvo que haya mejorado mucho, me pareció flojo frente a iThemes o incluso All in one Security

Hola, tengo una consulta que no tiene que ver con el plugin de seguridad. Y es que he notado que en mi web cuando doy click derecho, inspeccionar me encuentro en el apartado source con que veo las carpetas wp-content, plugins. themes, uploads, wp-includes. Tambén me aparece dos veces mi dominio. He visto que en ayudawp se puede ver esas carpetas pero si que he notado que hay webs en las que no se ve nada más que el index y las fuentes. La verdad es que no hay información sobre esto o al menos no he encontrado, más que una chica en la web de wordpress preguntando por ocular el source code pero sin respuestas. En fin no sé si aportaría seguridad el ocultar ese directorio. Ya me dirás algo Fernando. Un saludo. Gracias

Hola, yo estoy haciendo un sitio propio y al elegir esa opción en la configuración igual me pdie identificar el tipo de usuario de mis clientes, que debo colocar allí?

Nada, ni caso. Pasa a otra sección

El tema es que justamente no me permite pasar a otra sección sin elegir un tipo de cliente. Es decir, yo elijo sitio propio pero al avanzar me pide seleccionar usuario de cliente…

Creo que el fallo estuvo en elegir en el asistente que era un sitio para un cliente, en vez de propio ¿es así?

Quizas me expresé mal. Lo que me sucede, es que. Cuando elijo sitio propio, automaticamente me dirige a una pantalla donde me pide que asigne los roles de usario para mis clientes.

Reintale el plugin pero me pasa lo mismo.

Ah vale, esa primera pregunta siempre la hace, dependiendo del tipo de sitio que elijas, y si eliges como sitio propio te pide que elijas tu tipo de usuario salvo que elijas Blog, Portfolio o Catálogo

Si eliges que el sitio es un ecommerce u otro, aunque sea sitio propio, tienes que decirle qué perfil de usuario es el de tus clientes, entre los perfiles de usuario de WordPress (admin, editor, etc) ¿es eso?

Yo elegi comercio electronico, entonces mis clientes serian usuario abonado?

Normalmente, en una instalación estándar, el nombre de perfil por defecto sería el de cliente

Ni con dinero se paga toda la ayuda que ofreces.

Desde que te descubrí, eres mi «Biblia WP» estimado Fernando.

MILLONES DE GRACIAS!!!!

HOLA FERNANADO

TE AGRADEZCO MUCHO LA AYUDA , ESTUVE INSTALANDO EL ITHEMES SECURITY Y PAREC QUE TODO ESTA BIEN PERO ME PREICUPA EL TEMA DE LAS ADVERTENCIAS DE LOS ARCHIVOS htaccess Y wp-config.php QUE SIGUEN CAMBIADOS , DEBO PREOCUPARME??? QUE TENGO QUE HACER PARA RESTAURAR ??

TE AGRADEZCO MUCHA LA AYUDA

Estimado y admirado Fernando, tengo una pregunta para ti o para cualquier otra persona a la que le haya podido pasar algo parecido… ¿Habéis tenido problemas en eCommerce con iThemes Security? Tengo una tienda online donde los clientes (no todos) me dicen que no pueden reestablecer contraseña porque no se les envía el correo. Yo lo he probado y me funciona. ¿Podría tener algo que ver con la seguridad que ejerce este plugin? ¡Mil gracias, Fernando y comunidad!

Como primer culpable yo buscaría en el servidor de correo, echa un vistazo a esto:

WooCommerce no manda emails ¿qué hago?

En la sección «Usuarios» tu sugerencia es: Solo dirección de correo electrónico, pero en la captura de pantalla dice «correo y username» para que no se le vayan a barrer las patas a alguien jejejeje

Gracias por el aviso, la captura es de una tienda online, donde hay que facilitar la vida al cliente, por eso ahí no está aplicada la recomendación 🙂

Fer, muchas gracias por tan detallado paso a paso, me pregunto si es compatible con multisitio, de ser así ¿solo configurarlo una sola vez desde el administrador de la red o debo hacer una configuración individual por cada sitio / sub carpeta?

Muchas gracias, un abrazo

Lo es, y se configura desde la admin de red una vez para todos

Hola Fernando cómo siempre una excelente explicación. Tengo un caso que cada vez que actualizo un PlugIn o Genero facturas en PDF, al hacer la revisión de cambios en los archivos, me envía un correo con los cambios y me indica que BORRA muchos archivos, al final no se si deben o no ser borrados. Cómo puedo hacer para mantener esta protección y que no le borre archivos necesarios.

Hola Fer, he configurado el plugin siguiendo todas tus recomendaciones, sin embargo, en la sección de herramientas > comprobaciones de seguridad Pro me indica un error: Tu sitio no es compatible con SSL.

El sitio está con Banahosting y ellos me dicen que ven todo bien, ¿sabrás por que podría ocurrir este problema?

Muchas gracias

UF, podrían ser varias cosas, desde que el certificado no esté bien instalado, que no esté forzado https. Es de esas cosas que hay que verlas

Muchas gracias, indagaré más a fondo

Gracias por tan estupenda guía.

Yo estaba pensando en comprar la versión PRO, pero un conocido que la tiene instalada me ha dicho que no está en español y que en el soporte le han dicho que de momento no la traducen, ¿es esto cierto?.

¿Merece realmente la pena tener la versión PRO?

Gracias por tu ayuda.

La versión Pro ofrece cosas que, combinando plugin, puedes tener gratis. O sea, no merece la pena en mi opinión

Hola Fernando, utilice este plugin por 5-6 meses, y al comienzo fue muybueno pero un día me comenzo a dar conflictos con el w3 CACHE. Si utilizas adsense o ezoic no es recomendable, creo que la minificación genera problemas de la misma forma que la herrramienta Rocket de Cloudflare. Hoy usamos WP Rocket como plugin de cache y el rendimiento de la pagina web es estable, diria 8/10

Hola Fernando, lo primero gracias por tu guía, es genial.

Resulta que seguido tu guía para configurar el plugin y cuando finalizo la configuracion e intenta asegurar el sitio me sale el siguiente error.

Las respuesta no es una respuesta JSON válida.

¿Porque puede ser y como puedo solucionarlo?

Muchas Gracias

Mira a ver aquí: https://ayudawp.com/error-respuesta-json-valida/

Hola Fernando.

Excelente guía para estas potente herramienta, incluso la versión gratuita de iThemes Security. Es tan importante la seguridad de un sitio como el esfuerzo en la posición, publicidad y alcance del mismo.

Muchas gracias por este trabajo.

Nota:

He instalado WP Media Folder a raiz de tu charla en YouTube; otra excelente herramienta que he conocido gracias a ti. En este caso, me he apuntado a la de membresía de pago, porque el coste es razonablemente bajo (dado el precio actual de las frutas y verduras) y las posibilidades que brinda son excelentes.

Hay una nueva opcion en la pestaña Herramientas, dice «Establecer cave de cifrado»

Descripción: Establece una clave segura que utiliza iThemes Security para cifrar valores confidenciales como códigos de dos factores.

iThemes Security agregará una constante al wp-config.phparchivo de su sitio web llamado ITSEC_ENCRYPTION_KEY. Su sitio ya tiene una clave de cifrado válida. Utilice esta herramienta para volver a cifrar automáticamente todos los secretos con una nueva clave de cifrado. Esto puede tardar un rato. Si está disponible, intente ejecutar esta herramienta con WP CLI para un mejor rendimiento.

Confirmar tecla de reinicio

Confirme que desea restablecer la clave de cifrado a un nuevo valor.

¿Recomiendas ejecutar esta opción?

Para algo que puedes hacer manualmente no metería un código de un plugin, que podría no tener mañana, que también lo hace manualmente.

Gracias por tu pronta respuesta, sinceramente ni siquiera entendí para que serviría , pero como el mismo plugin decía «Su sitio ya tiene una clave de cifrado válida», mi instinto me dijo que no necesitaba algo que mi sitio ya tenía

Pero claro, si Fer decía: si, ejecútalo, pues sin pensarlo le dábamos con todo al botón azul.

Un abrazo

Hola Fer, ¿sabes si en el update que han hecho de iThemes Security a Solid Security hay algun cambio o algo que deberíamos considerar en los ajustes?

Muchas gracias